WinRAR’da Keşfedilen Güvenlik Açığı Windows Savunmasını Aşıyor

WinRAR dosya arşivleme yazılımında tespit edilen bir güvenlik açığı, Mark of the Web (MotW) korumasını atlatarak kötü amaçlı kod çalıştırmaya izin verebiliyor. CVE-2025-31334 olarak kayıtlara geçen bu zafiyet, WinRAR 7.11 hariç tüm eski sürümleri etkiliyor.

WinRAR Açığı, Güvenlik Uyarılarını Nasıl Atlatıyor?

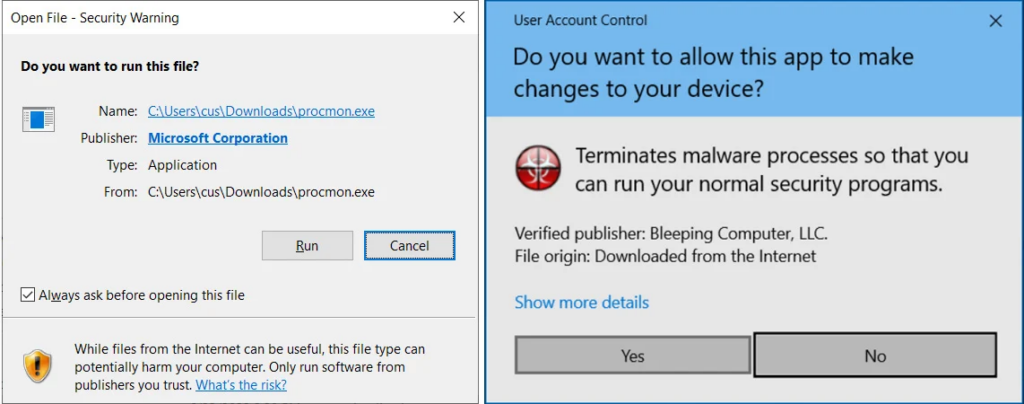

Windows’un Mark of the Web (MotW) özelliği, internetten indirilen dosyaları işaretleyerek kullanıcıları potansiyel tehditlere karşı uyarıyor. Ancak WinRAR’daki bu açık, sembolik bağlantı (symlink) tekniği sayesinde Windows’un bu güvenlik önlemini atlatmayı mümkün kılıyor. Saldırganlar özel olarak hazırlanmış bir sembolik bağlantı oluşturarak, kullanıcıları zararlı yazılımları farkında olmadan çalıştırmaya yönlendirebiliyor.

Symlink oluşturmak için yönetici izni gerektiğinden, saldırının başarılı olması için kullanıcının sistemde yüksek yetkilere sahip olması gerekiyor. Bu durum, açığın orta şiddette (CVSS 6.8) olarak derecelendirilmesine yol açtı. Ancak yine de özellikle kurumsal ağlarda ciddi güvenlik riskleri oluşturabilecek nitelikte.

WinRAR geliştiricileri bu sorunu 7.11 sürümünde acilen düzeltti. Yazılımın resmî değişiklik günlüğünde, “WinRAR arayüzünden başlatılan sembolik bağlantıların yürütülebilir dosyalardaki MotW verilerini görmezden geldiği” açıkça belirtildi. Bu güncellemenin yapılmadığı sistemler ise potansiyel saldırılara karşı savunmasız durumda kalıyor.

Siber güvenlik uzmanları, benzer açıkların geçmişte devlet destekli hacker grupları tarafından aktif şekilde kötüye kullanıldığını vurguluyor. Özellikle 7-Zip’teki benzer bir açığın Smokeloader zararlısının yayılmasında kullanıldığı biliniyor. Bu nedenle kullanıcıların WinRAR yazılımını en kısa sürede 7.11 sürümüne güncellemeleri büyük önem taşıyor.

İnternetten indirilen sıkıştırılmış dosyaları açarken ekstra dikkatli olmak ve şüpheli dosyaları mutlaka virüs taramasından geçirmek gerekiyor. Yönetici izinlerinin gereksiz yere kullanılmaması da alınabilecek önemli önlemler arasında yer alıyor. Bu güvenlik açığı, Mitsui Bussan Secure Directions çalışanı Shimamine Taihei tarafından keşfedildi ve Japonya Bilgi Teknolojileri Teşvik Ajansı (IPA) aracılığıyla rapor edildi.