Ukrayna Askerî Personeli, Signal Üzerinden Yapılan Hedefli Saldırılara Maruz Kalıyor

Ukrayna Bilgisayar Acil Durum Müdahale Ekibi (CERT-UA), savunma sanayii firmaları çalışanları ve ordu mensuplarını hedef alan yeni bir siber saldırı türü hakkında uyarı yayınladı. Saldırganlar, ele geçirilmiş Signal hesaplarını kullanarak zararlı yazılımlar gönderiyor.

Signal Üzerinden Yapılan Hedefli Saldırılar Nasıl Gerçekleşiyor?

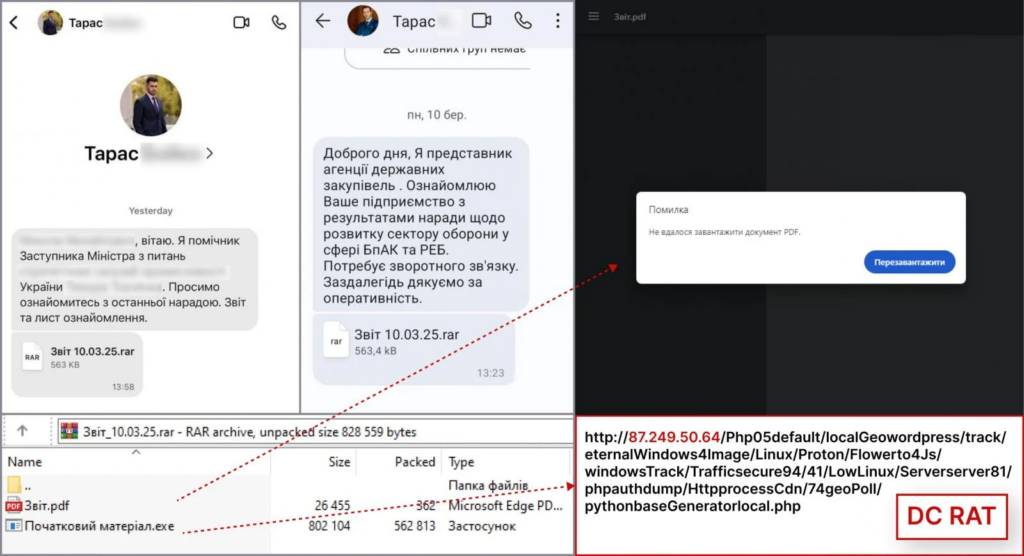

Saldırılar, bu ay içinde başladı. Saldırganlar, Signal üzerinden toplantı raporu gibi görünen arşiv dosyaları gönderiyor. Bu mesajlar, bazen hedefin tanıdığı kişilerin hesaplarından gönderildiği için dosyaların açılma olasılığı daha yüksek oluyor. Gönderilen arşiv dosyası içinde bir PDF ve bir çalıştırılabilir dosya bulunuyor. PDF dosyası, kurbanın dikkatini çekmek için kullanılırken, çalıştırılabilir dosya zararlı yazılımı devreye sokuyor.

Çalıştırılabilir dosya, DarkTortilla adlı bir şifreleyici/yükleyici olarak sınıflandırılıyor. Bu yazılım, devreye girdiğinde Dark Crystal RAT (DCRAT) adlı uzaktan erişim trojanını çalıştırıyor. DCRAT, saldırganlara hedef sistem üzerinde tam kontrol sağlıyor.

CERT-UA, bu faaliyeti UAC-0200 adlı tehdit kümesi altında takip ediyor. Bu küme, Haziran 2024’ten bu yana Signal’i benzer saldırılarda kullanıyor. Son saldırılarda, phishing yemleri Ukrayna’nın güncel askerî konularına odaklanacak şekilde güncellendi. Özellikle insansız hava araçları (İHA), elektronik harp sistemleri ve diğer askerî teknolojilerle ilgili konular kullanılıyor.

Şubat 2025’te Google Tehdit İstihbarat Grubu (GTIG), Rus hackerların Signal’in “Bağlı Cihazlar” özelliğini kötüye kullandığını raporlamıştı. Bu yöntemle, saldırganlar hedef hesaplara yetkisiz erişim sağlıyor. Signal kullanıcıları, özellikle casusluk ve hedefli saldırı riski taşıyan kişiler, aşağıdaki önlemleri alarak kendilerini koruyabilir;

- Otomatik dosya indirme özelliğini kapatın.

- Dosya içeren tüm mesajlara karşı dikkatli olun.

- Signal’deki bağlı cihazlar listesini düzenli olarak kontrol edin.

- Signal uygulamasını tüm platformlarda en son sürüme güncelleyin.

- Hesap güvenliği için iki faktörlü kimlik doğrulamayı etkinleştirin.

CERT-UA, bu tür saldırılara karşı kullanıcıların daha fazla inisiyatif alması gerektiğini vurguluyor.

Signal üzerinden gerçekleştirilen bu hedefli saldırılar, özellikle askerî ve savunma sektörü çalışanları için ciddi bir tehdit oluşturuyor. Saldırganlar, tanıdık hesapları ele geçirerek ve güncel konuları kullanarak kurbanların güvenini kazanıyor. Bu tür saldırılardan korunmak için kullanıcıların otomatik dosya indirmeyi kapatması, bağlı cihazları düzenli olarak kontrol etmesi ve iki faktörlü kimlik doğrulamayı etkinleştirmesi büyük önem taşıyor.