İnternet doğası gereği karşımızdakinin doğru kişi olup olmadığını hatta karşımızda olup olmadığını dahi bilemeyeceğiz bir yapıda gelişmiştir. İnternetin gelişimi ile bilgi birikiminin gelişiminin aynı hızla ilerlememekte, ilerleyememektedir. Bu sebeple birçok suiistimal ile karşılaşılmaktadır. Saldırganların iştahını en çok kabartan suiistimal yöntemlerinden biri de son kullanıcının farkında olmadan başka bir web sitesine yönlendirilmesidir.

Peki, gerçekten girmeye çalıştığımız web sitesinin aslında erişmek istediğimiz site olduğundan nasıl emin olabiliriz? Burada devreye sertifika kavramı girmektedir. Sertifika ile kimlik doğrulama işlemi yapılır. Web sitesi kendisi son kullanıcıya tanıtır. Kimlik doğrulama sağlandıktan sonra verinin şifreli iletilmesi süreci başlar. En basit anlamıyla, Sertifika kişinin açık anahtarının yetkili bir sertifika otoritesi tarafından imzalanmış halidir denilebilir.

Sertifika otoritelerini (Certification Authority-CA), kurumların ve kişilerin gerçek manada o kurum/kişi olduklarını onaylayan üst kurumlar olarak tanımlayabiliriz. CA sertifika başvurusunda bulunan kişi/kurumun gerçekten o kişi/kurum olduğunu garanti eder. Sertifika onaylarını, kayıt otoritesi (Registration Authority-RA) olarak adlandırılan yerel kurumlar aracılığı ile yapabiliriz. Bu kurumlara yapılan sertifika taleplerinde şu adımlar izlenir;

· Sertifika İmzalama isteği oluşturulması

· Sertifika talebinde bulunulması

· Kurum bilgilerinin doğrulanması

1 – Sertifika İmzalama isteği oluşturulması(Certificate Signing Request-CSR)

Sertifika talebinde bulunacak olan kurumun sunucusuna uygun bir anahtar çifti oluşturması gerekmektedir. CSR dosyasını herhangi bir web sunucuda oluşturabiliriz.

IIS yüklü bir sunucuda CSR oluşturulması

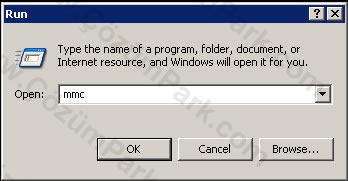

Microsoft Yönetim Konsolu (mmc) ‘den Internet Information Services (IIS) Manager açılır.

Bu adımda Web Sitesi ismi örnek olarak Default Web Site verilmiştir.

Properties denilerek Directory Security sekmesine geçilir. Burada Secure Communications altında Server Certificate seçilir.

Sihirbaz başlatılır.

Create a new certificate denilerek devam edilir.

Name alanı sertifikada görülen “Friendly name” bölümüdür. Bu alana sertifikanın kullanacağını alan adı girilir. Sertifika uzunluğu seçilir. Sertifika otoriteleri bu değerin 2048 bit olacak şekilde girilmesini şart tutmaya başlamışlardır.

Bu adımda girilecek parametreler RA tarafından kontrol edilecektir. Bu alanların doldurulması sırasında Türkçe karakterler kullanılmamalı ve girilen kurum adı bilgisi domaine ait WHOIS bilgileri ile aynı olmalıdır.

Organization: Kurumun ticari unvanı

Organization Unit: Departman

Common Name: Kullanılmak istenilen domain adresi

Country/Region: Ülke kodu (TR)

State/Province: İl

City/Locality: İlçe

CSR dosyası RA’ya gönderilecek şekilde hazırlanmıştır;

2 – Sertifika Talebinde Bulunulması

Üretilen CSR ile sertifika talebinde bulunulur. CSR’ın RA’ ya iletilmesi ile birlikte bir başvuru formu doldurulması gerekmektedir. Bu formda teknik sorumlu kişinin iletişim bilgileri ve fatura/kurum bilgileri yer alır. Kurum içerisindeki yetkili yöneticinin onayı ile RA’ya bu form gönderilir. Yönetici onayında CA tarafından sunulan abonelik anlaşmasının okunup, onaylandığı taahhüt edilir. Talep formuyla birlikte aşağıdaki belgeler RA’ya iletilir:

· Kurumsal sicil kaydı (özel şirketler için ticari sicil gazetesi) fotokopisi

· Kurum yetkilisine/yetkililerine ait imza sirkülerinin fotokopisi

· Sunucu (SSL) sertifikasının bedelinin ödendiğine dair banka dekontu

· Kurumun, sunucuya ait alan adına sahipliğini gösterir belgenin örneği

Bu mekanizma onaycı kurumlar arasında işleyiş sırası olarak farklılık gösterebilir. Bazı kurumlar başvuru için talep yazısı istemekte, ardından CSR ile başvuru formunu istemektedir.

3 – Kurum Bilgilerinin Doğrulanması

RA, kendisine iletilen belgeleri kontrol edip doğrulanmasının ardından gerekli bilgileri CA’ya gönderir. CA, başvuran kişi/kurumun Public Key’ inin Hash’ ini alıp kendi Private Keyi ile şifreler (imzalar). Yani, dijital imza Public Key Hashi’nin CA’in Private Keyi ile şifrelenmesidir. CA, başvuruyu yapan kişi/kurumun Public Keyi ve ve bu Hash’i kullanarak sertifika üretir[1].

4- Sertifikanın Sunucuya Yüklenmesi

Microsoft Yönetim Konsolu (mmc) ‘den Internet Information Services (IIS) Manager açılır. Bu bölümde CSR oluşturmada ilerlenen adımlar izlenir.

Default Web Site üzerinde Properties denilerek Directory Security sekmesine geçilir. Burada Secure Communications altında Server Certificate seçilir.

Sihirbaz başlatılır.

Process the Pending Request and Install the Certificate seçilerek devam edilir.

CA tarafından teknik sorumluya ulaştırılan sertifika seçilerek yükleme işlemi tamamlanır.

5- Sertifika Temininin Ardından Yapılması Gereken Adımlar

Üretilen sertifika RA tarafından teknik sorumlu kişi ile paylaşılıp yüklenmesinin ardından teknik sorumlu bu adımda sertifikayı yedeklemeli ve güvenli bir harici depolama ortamında saklanmalıdır.

IIS yüklü bir sunucuda sertifikanın yedeklenmesi

Microsoft Yönetim Konsolu (mmc) ‘den Certificates açılır.

Computer Account seçilir.

Local Computer seçilerek işlem tamamlanır

“Add/Remove Snap-in” penceresini kapatmamızın ardından Console Root” altında, Certificates (Local Computer)”>Personal>Certificates” da sertifikayı görebiliriz.

All Tasks>Export denilir;

Sihirbaz başlatılır;

Private key ile birlikte export edilir;

“Include all certificates in the certification path if possible” ve “Enable strong protection” seçilerek devam edilir.

Sertifika dosyasını güvenli olarak saklamak için bir şifre girilir. Bu şifre import edilme işlemi sırasında sorulacaktır.

Yedek dosyasına isim verilerek işlem tamamlanır.

Bu yedek dosyası kullanılmak istenildiğinde import edilmesi yeterli olacaktır. Gerekli root sertifikalar ve private-public key bu dosya içerisindedir.