Message Delivery Ayarları

Exchange 2003 Service Pack 2 yüklendikten sonra gelen geliştirmelere bir gözatmak gerekirse öncelik ile Message Delivery sekmesi üzerinde Properties’e gelmemiz gerekecektir. Burada Exchange sunucumuzun mesajlaşmasına bazı özellikler eklendiği hemen görülecektir. Bunlar SenderID Filtering ve Intelligent Message Filtering özellikleridir. Intelligent Message Filtering özelliği ile sistemimize SPAM mesajların girmesini engelleyebiliriz. Bir diğer özelliğimiz Sender ID Filtering özelliğ ise gelen mesajların orijinlerinin teyidi ile Phishing saldırılarını bertaraf etmemiz mümkün olacaktır. Örneğin A bankasından geldiğini düşündüğümüz mesajın gerçekten de A bankasından gelip gelmediğini anlayıp eğer gerçekte geldiği yer A bankası değil ise mesajı reddedebiliriz.

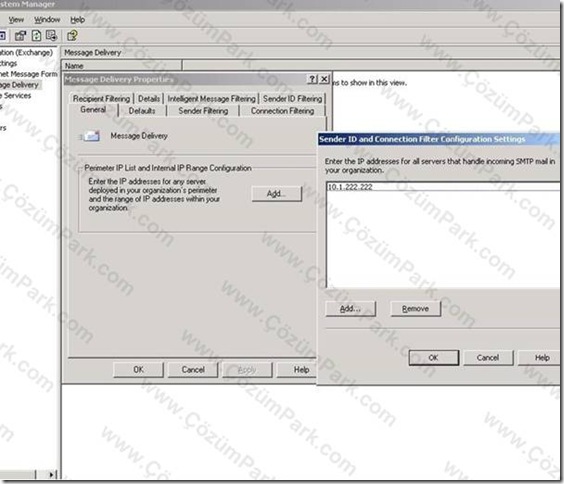

Sender ID Filtering özelliğinin aktif edilebilmesi için önce General sayfasında sunucularımızın IP adresini veya IP adreslerini girmeliyiz.

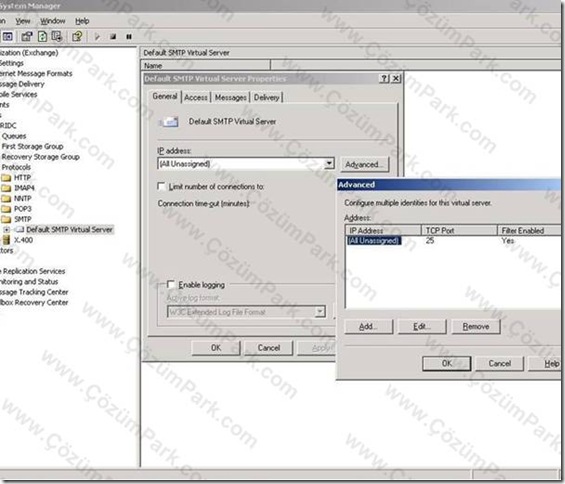

Daha sonra Sender ID Filtering kısmında gelen mesajın değerlendirilmesi yapıldıktan sonra yani mesajın geldiği domaine ait SPF kayıdının kontrolunun yapılmasından sonra hata dönerse sunucumuzun bu mesaja reaksiyonu ne olacağının belirlenmesi gerekecektir. Tabii ki şu durumda bir çok sunucunun SPF kayıdı bulunmuyor olması bu kontrol işleminin dikkatli yapılmasını gerektirmektedir. Bu sebep ile tavsiye edeceğimiz ayar Accept yapılmalı ve kullanıcı Outlook larında da SPF kayıdı sonuçlarını kullanıcıya göstermek makul olacaktır. Bu konu ile alakalı makaleye gözatılmasında fayda olacaktır. Son olarak Message Delivery kısmında yaptığımız Sender Filtering , Connection Filtering , Intelligent Message Filtering Sender ID Filtering ayarlarının aktif olması için SMTP Virtual Server üzerinde Propertiese girmemiz oradan da Advanced butonu ile açılan pencerede Edit diyerek istediğimiz filtreleri aktif etmeliyiz. Tabii ki bu işlemler sonunda SMTP servisinin yeniden başlatmak gerekcektir.

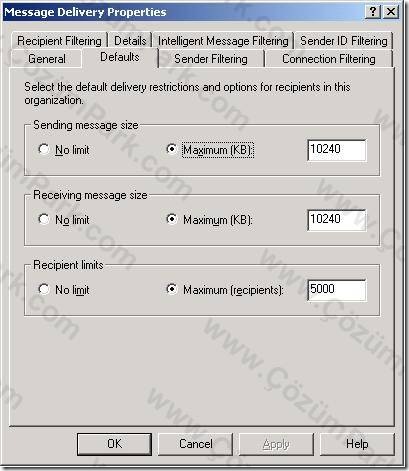

Yapabileceğimiz bir başka ayar da Defaults sekmesinde belirtilen yollanabilecek en büyük mesaj boyutunu ve alınabilecek en büyük mesaj boyutunu belirtebiliriz. Bunlara ilave olarak da mesaj ait en fazla alıcıyı da sınırlandırabiliriz.

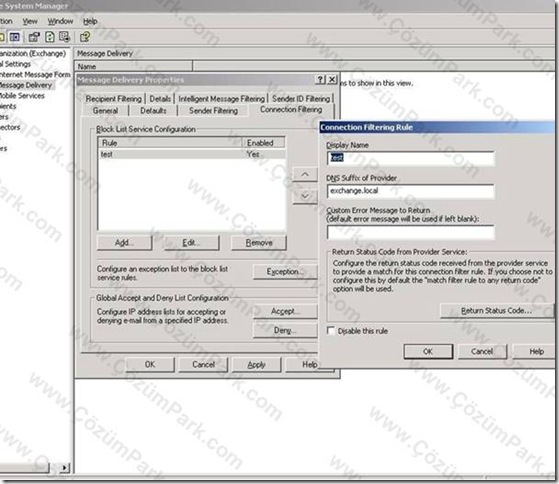

Bir başka can alıcı özellik ise Real Time Block List sunucularının verdiği hizmet sayesinde SPAM cı olarak karalisteye girmiş IP lere ulaşıp sunucumuza gelen mesajların bu karalistede bulunanan bir IP ye sahip sunucudan yollanıp yollanmadığını öğrenebiliriz. Böylelik ile bilinen SPAM üretici sunucuların sistememize SPAM mesajlarını bırakmalarını engelleyebiliriz. Burada yapmamız gereken bir sağlayıcı seçmek ve sağlayıcının cevabını ne şekilde yorumlayacağımızın tespit edilmesidir. (http://www.email-policy.com/Spam-black-lists.htm) Yaptığımız sorguya bir çok çeşit cevap dönebilir örneğin 127.0.0.1 ( Blocklist) , 127.0.0.2 ( Known Open Relay) veya 127.0.0.4 ( DialUp IP Address) gibi. Bu durumda Block List Service Configuration kısmına hizmeti veren sağlayıcıyı eklemek için Add dememiz gelen pencerede de sağlayıcının domain adını DNS Suffix of Provider kısmına yazmalıyız. Return Status Code kısmına da dilersek yukarıda bahsedilen cevapların ne şekilde yorumlanacağını belirtebiliriz. Yine bu ekranda mesajını reddettiğiniz sunucuya özel bir mesajı yollayabiliriz . Bu mesajı Custom Error Message to Return kısmına girebilirsiniz.

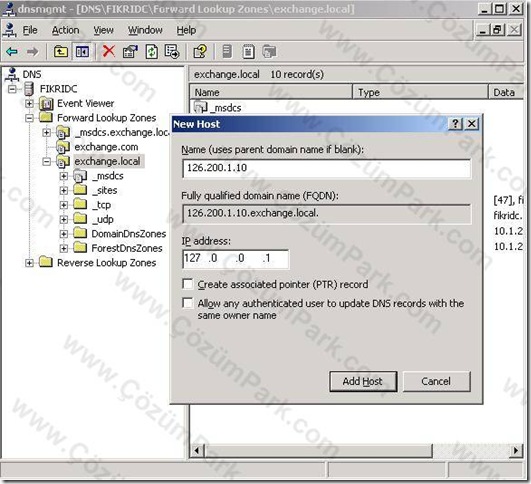

Bu işlemlerden hariç tutulmasını istediğiniz Ip ler için Exception kısmını kullanmanız gerekcektir. Ve yine Global olarak yasaklamak veya izin vermeniz gereken IP leri Global Accept and Deny List Configuration kısmında belirtmemiz gerekecektir. Test ortamı için bir local RBL sunucu hazırlamak isterseniz Exchange ın kullandığı DNS sunucusunda aşağıdaki şekilde biz dizayn yapmamız yeterli olacaktır. Birinci adım olarak bir zone oluşturalım. Bu zone yukarıda belirtilen RBL sağlayıcı kısmına girdiğimiz isimde olmalı. Daha sonra oluşan zone içinde bir A record oluşturacağız. Oluşturulacak kayıdın formatı son octet’ten ilk octet’e şeklinde olmalı. Örneğin 10.1.200.126 IP li adamın SPAM listemize sokmak isteyelim. Bu durumda oluşturacağımız kayıdın aşağıda resimde belirtilen şekilde olmalıdır. Ip adresi kısmına ise hata kodu olarak kullanıcak girdiyi girmemiz gerekiyor. Örneğin 127.0.0.1 gibi

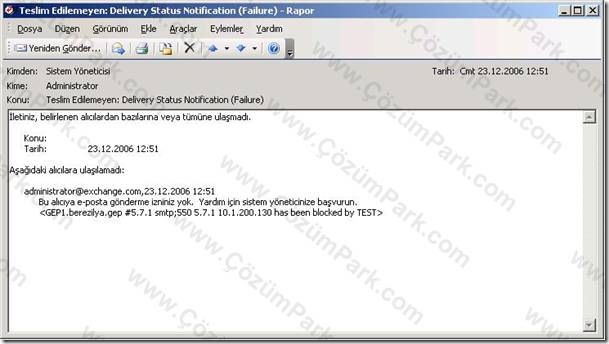

Daha sonra görülecektir ki 10.1.200.126 IP’li sunucunun bizim sunucumuza attığı mesajlar aşağıda belirtilen hata kodu ile reddedilecektir.

Kendi sunucumuza ait IP adresinin SPAM listesinde olup olmadığının kontrolünü de http://www.dnsstuff.com adresinde yapabilirsiniz.

Bir diğer ayarımızda Sender Filtering ayarıdır ki bura dilersek kişi bazında dilersek aşağıdaki örnekte de görüleceği gibi bütün bir domaine ait mesajların sistemimize girmesini engelleyebiliriz. Buradaki alt seçenekleri kullanarak gönderen kısmı boş mesajların engellenmesi veya filtrelenen mesajların arşivlenmesi de mümkün olacaktır.

IMF (Intelligent Message Filtering ) sekmesinde ise sunucumuza gelen mesajların SPAM olasıkları puanlanır ve bizim belirttiğimiz kriterlere uygun olarak aksiyon alınır. Örnek olarak Block messages with an SCL rating greater than or equal to kısmına 8 değerini girip aksiyon olarak da Delete yapmasını ayarlarsak gelen mesaj yapılan puanlamada 8’e eşit veya geçen bir puan alırsa silinecektir. Daha aşağıdaki Store Junk Email Configuration kısmında belirttiğimiz değer ise hangi değeri almış mesajlar kullanıcıların Junk Email klasörüne teslim edileceğini belirtir.

Recipient Filtering kısmında ise hangi alıcılara gönderilen mesajların sistem tarafından engelleneceğini belirtebileceğimzi yerdir. Filter recipients who re not in the Directory seçeneği ile de dizinimizde bulunmayan kullanıcılara atılan mesajların filtrelenmesini sağlar.

NOT: Yukarıda anlatılan ayarların SMTP Virtual Server üzerinde aktif edilmeden çalışmaycağı unutulmamlıdır.

Yukarıda anlatılan ayarlar ile sunucumuza teslim edilen mesajların nasıl işleneceğini belirttik. Böylelik ile doğru ayarları yapmamız sureti ile SPAM’dan arınmış daha güvenli ve efektif bir mesaj yapısına sahip olabiliriz.

Hoşçakalın