Makaleler

-

FindTime – Toplantı Planlamanın En kolay Yolu – Bölüm1

Toplantıları zamanlamak için denemeler yapmak ve bir başkasının toplantı zamanı üzerine çalışmayı denemek çoğunlukla geriye dönük zaman harcama anlamına gelir.…

Devamını Oku » -

Donanım

NAS Cihazı Nedir? Neden NAS Almalıyım? – Bölüm 2

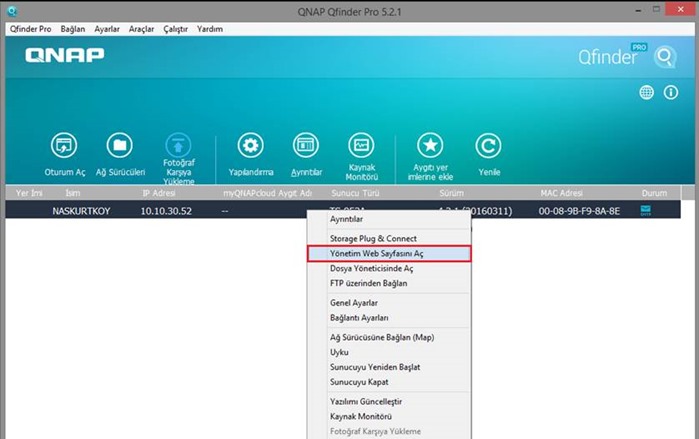

Bir önceki makalemde QNAP TS-853A modeli cihazımız hakkında genel bilgi, yazılım güncellemesi ve kurulumunu anlatmıştık, bu makalemizde ise QNAP TS-853A…

Devamını Oku » -

Donanım

NAS Cihazı Nedir? Neden NAS Almalıyım? – Bölüm 1

NAS, Network Attach Storage, yani Network üzerinden çalışan veri depolama cihazıdır. Çok basit olarak ethernet kablosu ile çalışan harici disk…

Devamını Oku » -

3. Parti Yazılımlar

SAP Uygulama Sunucuları için SAProuter Kurulumu

SAProuter SAP sistemlerimizi güvenli bir şekilde internete açan bir çeşit vekil sunucu servisidir. SAP firması tarafından özel olarak yazılmıştır. Uygulamanın…

Devamını Oku » -

Windows Client

Windows 10 Dil Paketi Yükleme Adımları

Bazı durumlarda işletim sisteminizi kullandığınız dilden farklı bir dil ile kullanmak zorunda kalabilirsiniz, bunun için windows 10 da format atıp…

Devamını Oku »