E-posta Güvenliğinde Devrim: Authenticated Received Chain (ARC) ile Tanışın!

E-posta sağlayıcıları, e-postaların iletilirken veya bir posta listesinden gönderilirken gerçek olup olmadığını doğrulamak için ARC’i kullanabilirler.

Hepimiz spam’den muzdarip oluyoruz ve herkes phishing saldırısının kurbanı olabiliyor. Ayrıca, kendi e-posta domain’iniz varsa (örneğin, @adınız.com), dolandırıcılar bunu taklit ederek spam ve phishing saldırıları başlatabilirler.

Bu nedenle, önde gelen e-posta sağlayıcıları SPF, DKIM ve DMARC gibi kimlik doğrulama yöntemlerini kullanarak e-postaları doğrulamak ve spam, taklit ve phishing’e karşı mücadele etmekte.

Ancak bu protokoller kusursuz değildir. ARC, e-posta doğrulama ile ilgili temel bir sorunu çözerek, e-posta teslimatını ve güvenliğini artırıyor.

Authenticated Received Chain (ARC) Nedir?

ARC, e-postanın bir aracı sunucu tarafından iletildiğinde veya yönlendirildiğinde alıcı e-posta sunucularının e-postanın kimlik doğrulama sonuçlarını kontrol etmesine izin veren bir e-posta kimlik doğrulama yöntemi.

ARC’nin neden önemli olduğunu anlamak için e-posta kimlik doğrulama ile ilgili temel bir sorunu kavramanız gerekiyor.

ARC Hangi Sorunu Çözer?

SPF (Gönderen Politika Çerçevesi) : Bir e-postanın gönderen domain’ninde izin verilen bir IP adresinden gönderildiğini doğrular.

DKIM (DomainKeys Identified Mail) : Gönderen adresinin ve mesaj içeriğinin iletim sırasında değiştirilmediğini kriptografik olarak doğrular.

DMARC (Alan Tabanlı Mesaj Kimlik Doğrulama, Raporlama ve Uyum) : SPF ve DKIM’yi doğrular.

Ancak SPF ve DKIM ile From alanındaki gönderen alanın taklit edilmediğinden emin olamazsınız.

ARC ise DMARC, DKIM ve SPF kontrolünün domainden gönderen alanla eşleştiğinden emin olmak için ortaya çıktı. Ayrıca, DKIM ve SPF’nin her ikisini de geçemeyen bir iletiyi e-posta sunucularının nasıl işlemesi gerektiğini belirlendi: kabul et, reddet veya spam olarak işaretle.

Şu anda Google, Microsoft ve Proton gibi büyük e-posta sağlayıcıları tarafından benimsenen DMARC, SPF ve DKIM kontrol yöntemleri kabul görüyor.

Peki, sorun nedir?

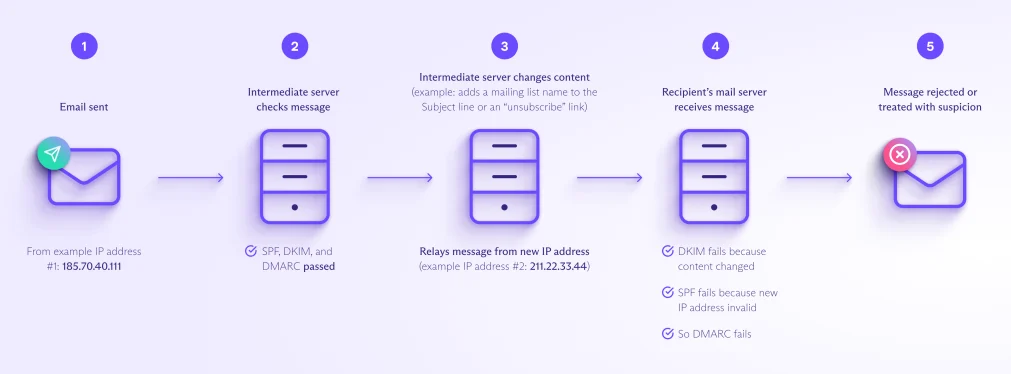

Ara sunucular DMARC’ı bozabilir

Bir e-posta gönderdiğinizde, SMTP mail sunucularında A’dan B’ye giden bir dizi “hop” içinde geçer. Sorun şu ki DMARC, e-postaların değiştirilmeden doğrudan A’dan B’ye gönderildiğini varsayar.

Gerçekte bazı ara mail sunucuları, iletiyi iletim sırasında değiştirebilir.

Örneğin:

İleti gönderiliyor: İletiyi değiştirebilir veya sunucu e-posta başlık alanlarını değiştirebilir.

Bir posta listesi aracılığıyla gönderiyorsa: Posta listesi, Konu satırına liste adını veya ileti altbilgisinde “abonelikten çıkarma” bağlantısını veya reddetme bağlantısını ekleyebilir.

Bu nedenle, e-postaların değiştirildiği görünebilir ve DKIM kontrollerini geçemeyebilir.

Benzer şekilde, iletilecek veya posta listesi posta sunucuları yeni bir IP adresinden mesaj gönderiyorsa, bu mesajlar SPF’yi geçemez. Ve eğer bir ileti hem DKIM hem SPF’yi geçemezse, DMARC’ı geçemez ve ya reddedilir ya da şüpheyle ele alınır.

DMARC Olmadan E-posta Kimlik Doğrulaması

İşte ARC’nin devreye giriyor. Doğrulanmış aracılardan kaynaklanan kimlik doğrulama hatalarını çözmek.!

ARC Ne İşe Yarar?

ARC, bir e-postanın yolculuğunun ilk “hop” undan gelen orijinal kimlik doğrulama sonuçlarını korur ve yol boyunca her ara sunucunun kimliğini doğrular.

Bir e-posta güvendiğiniz bir ara sunucudan geçerse, sunucu iletiyi dijital olarak imzalar ve bu ARC imzasını e-posta başlığına ekler. Bir mesajın A’dan B’ye olan yolculuğunun her “hop” u için güvenilir ara sunucular, imzalarını ekleyerek bir ARC imza zinciri oluşturur.

Bu doğrulanmış zinciri’ni kontrol ederek alıcı e-posta sunucusu, orijinal kimlik doğrulama sonuçlarını görebilir. Ayrıca, ileti üzerindeki herhangi bir değişikliğin bir güvenilir aracı tarafından imzalandığını doğrulayabilir.

ARC Nasıl Çalışır?

ARC, mesajın orijinal mesaja geri doğru bir güven zinciri oluşturmak için mesajlara üç ek e-posta başlığı ekler.

| ARC header | What it contains |

|---|---|

| ARC-Authentication-Results | A copy of the email’s authentication results: SPF, DKIM, and DMARC |

| ARC-Message-Signature | A digital signature similar to a DKIM signature(new window) comprising the whole message and headers (except the ARC-Seal header) |

| ARC-Seal | A DKIM-like signature comprising the ARC headers generated by each intermediate server |

Ara sunucuların mesajı nasıl imzalanır?

Mesajın her bir ‘hop’unda, her aracı posta sunucusu şu adımları izler:

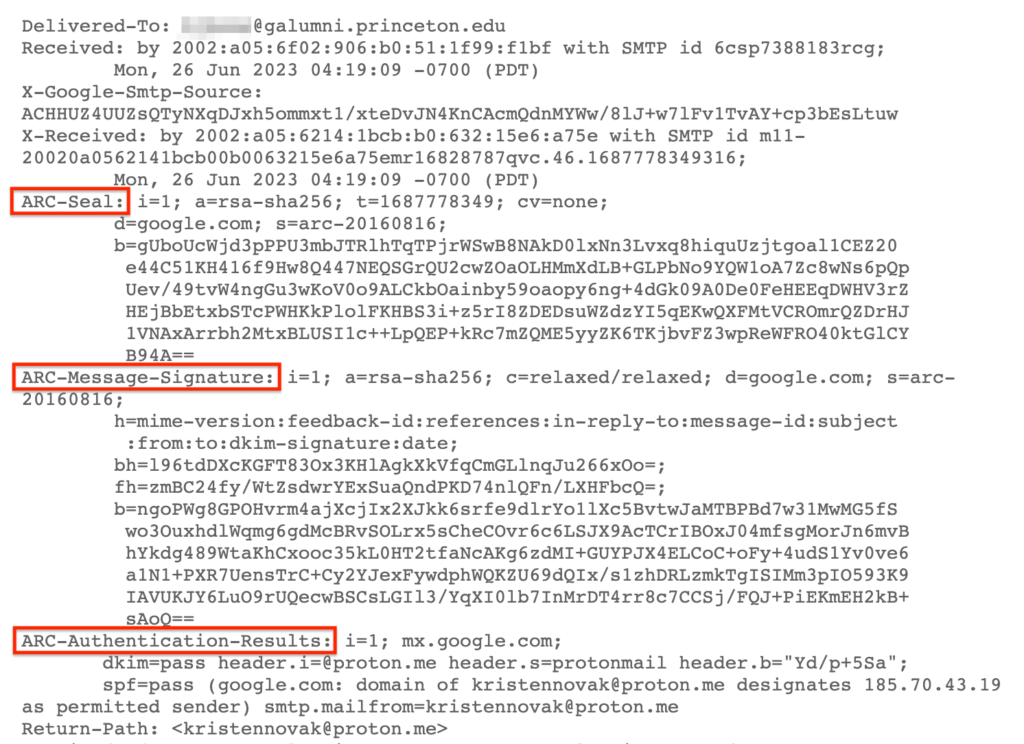

- Orijinal Authentication-Results’i yeni bir ARC-Authentication-Results başlığına kopyalar ve i=1 ile başlayan bir sıra numarası ekler (sunucuların sırasını gösterir).

- ARC-Message-Signature, sıra numarasını içeren bir şekilde oluşturulur.

- ARC-Seal oluşturulur, bu da her aracı sunucunun ARC zincirine yaptığı katkının doğruluğunu onaylar.

Bu şekilde, bir aracı e-posta sunucusu bir mesajı değiştirirse, değişikliği dijital olarak imzalar ve değişikliğin doğru olduğunu kanıtlar.

Alıcı sunucunun ARC’yi nasıl doğrular?

- Eğer alıcı sunucu bir mesajın DMARC’ı başarısız olduğunu görürse, ARC sonucunu kontrol edebilir:

- ARC-Seal başlıklarının zincirini doğrular.

- En son ARC-Message-Signature’ı (sıra numarasına dayalı) doğrular.

Eğer hepsi geçerli ise, mesaj ARC’yi geçer. Alıcı sunucu, ARC zincirindeki tüm aracı sunuclara güvenirse, sunucu mesajı kabul edebilir, hatta DMARC başarısız olsa bile.

ARC Örneği: Mailing Listesi ile İlgili Bir E-posta Senaryosu

ARC’ın nasıl çalıştığını anlamak için bir örnek:

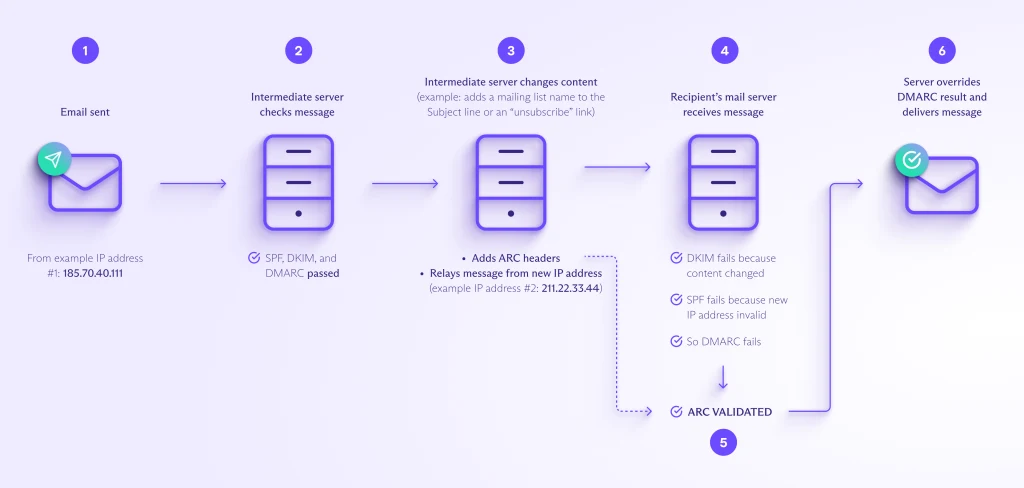

- E-postanızı bir mailing listesi adresine gönderiyorsunuz (örneğin, bir e-posta sağlayıcısının yayınlanmış IP adresinden, örneğin, 185.70.40.111).

- Mailing listesinin aracı sunucusu mesajı alır ve SPF, DKIM ve DMARC kontrollerini gerçekleştirir. Mesaj tüm kontrolleri geçer.

- Mailing listesi sunucusu şimdi içeriği değiştirir, konu satırına mailing listesi adını (örneğin, “Takım Üye Haberleri”) ve alt bilgiye “abonelikten çık” bağlantısını ekler. İçeriği değiştirdiği için, sunucu kimlik doğrulama sonuçlarını korumak için mesaja ARC başlıkları ekler.

- Alıcı mail sunucusu mesajı alır, ancak kimlik doğrulaması başarısız olur:

- DKIM, çünkü mesajın içeriği değiştirilmiştir.

- SPF, çünkü yeni IP adresi (211.22.33.44) SPF kaydında bulunmamaktadır.

- DMARC, çünkü her ikisi de başarısız olmuştur.

- Sunucu ARC sonuçlarını kontrol eder ve ARC zincirini doğrular.

- Eğer sunucu ARC’yi doğrular ve zincirdeki tüm ARC imzaları güvenilir taraflardan ise, DMARC başarısızlığını geçersiz kılabilir ve mesajı teslim edebilir.

ARC Neden Kullanılır?

ARC’ın oluşturduğu güven zinciri, e-posta sağlayıcıları ve kullanıcılar için birçok fayda sağlar:

E-posta Gönderilebilirliğini Artırır:

ARC, orijinal kimlik doğrulama sonuçlarını koruduğu için doğrulanmış kaynaklardan gelen e-postaların spam olarak işaretlenmemesini veya reddedilmemesini sağlar. Bu aynı zamanda e-posta sağlayıcılarına daha katı bir DMARC politikası belirleme imkanı tanır.

E-posta Güvenliğini Güçlendirir:

ARC, diğer kimlik doğrulama kontrollerinde başarısız olsa bile alıcı mail sunucularının e-postaların doğruluğunu doğrulamasına olanak tanır. Bu, e-posta sahtekarlığı ve phishing saldırıları riskini azaltır.

E-posta Sorun Gidermeye Yardımcı Olur:

ARC imzaları, e-postanın yolculuğundaki aracıları kaydederek sağlayıcılara e-posta ile ilgili sorunları analiz etme ve çözme konusunda yardımcı olur.

Son sözler

SPF, DKIM ve DMARC kimlik doğrulama sistemlerini temel alarak, ARC, e-postaların aracı sunucular tarafından iletildiği durumlarda ortaya çıkan kimlik doğrulama hatalarını çözer. ARC, doğrulanmış kaynaklardan gelen mesajların reddedilmesi veya spam olarak işaretlenmesi gereken durumları engelleyerek e-posta gönderilebilirliğini ve güvenliğini artırır.

Eline sağlık.

Rica ederim hocam, saygılar.