Forum

Arkadaşlar 2 gün önce şirket te bir bilgisayara bulaştu virüs. Epeyce araştırmama rağmen çözüm bulamadım. İnternetten bir bilgisayar firması çözbildiğini belirtmiş. Deneme amaçlı 1 excel dosyası yolladım 2 saat sonra çözüp yolladılar. 1500TL para istiyorlar 🙂

20 dosya var dedim sadece bunlar ne olur deyince dip fiyatımız 1500TL dediler. Virüsü yayan vatandaş 900TL istiyor siz neden bu kadar fazla para istiyorsunuz diye sorduğumda sizin yapacağınız ödeme sonrası veri kurtarmanın garantisi yok biz garantili yapıyoruz dediler.

Özetle anladığım kadarı ile bunlar virüsün sahipleri ile beraber işbirliği halindeler. Adamlara 900TL yatırıp kalanı kendileri alıyor.

Bilginiz olsun.

bu posttan linki kaldırmanız yerinde olur.

Hocam çok darda kalıp çok önemli verisi olanlar olabiliyor. En azından bi çıkar yol olarak ekledim. Tabiki yapılan çok kötü birşey.

Kaldırılmış zaten. Kolay gelsin.

Çaresizlik insana yanlış yöntemler denemeyi kolaylaştırıyor. Bu yüzden en azından aracı olmamalıyız düşüncesiyle Mehmet hocam uyarmış sağolsun.

Arkadaşlar 2 gün önce şirket te bir bilgisayara bulaştu virüs. Epeyce araştırmama rağmen çözüm bulamadım. İnternetten bir bilgisayar firması çözbildiğini belirtmiş. Deneme amaçlı 1 excel dosyası yolladım 2 saat sonra çözüp yolladılar. 1500TL para istiyorlar 🙂

20 dosya var dedim sadece bunlar ne olur deyince dip fiyatımız 1500TL dediler. Virüsü yayan vatandaş 900TL istiyor siz neden bu kadar fazla para istiyorsunuz diye sorduğumda sizin yapacağınız ödeme sonrası veri kurtarmanın garantisi yok biz garantili yapıyoruz dediler.

Özetle anladığım kadarı ile bunlar virüsün sahipleri ile beraber işbirliği halindeler. Adamlara 900TL yatırıp kalanı kendileri alıyor.

Bilginiz olsun.

bu posttan linki kaldırmanız yerinde olur.

Hocam çok darda kalıp çok önemli verisi olanlar olabiliyor. En azından bi çıkar yol olarak ekledim. Tabiki yapılan çok kötü birşey.

Kaldırılmış zaten. Kolay gelsin.

Duyduğuma göre, belli bir süre dosya gönderildikten sonra bekleyip, olmuyor ama çalışma süremizi de faturalandıracağız diyen firmalar varmış. onun içinde yönlendirme olsun istemedim. Tabii karar vericiler forum yöneticileridir, benimki sadece tavsiye idi.

Arkadaşlar 2 gün önce şirket te bir bilgisayara bulaştu virüs. Epeyce araştırmama rağmen çözüm bulamadım. İnternetten bir bilgisayar firması çözbildiğini belirtmiş. Deneme amaçlı 1 excel dosyası yolladım 2 saat sonra çözüp yolladılar. 1500TL para istiyorlar 🙂

20 dosya var dedim sadece bunlar ne olur deyince dip fiyatımız 1500TL dediler. Virüsü yayan vatandaş 900TL istiyor siz neden bu kadar fazla para istiyorsunuz diye sorduğumda sizin yapacağınız ödeme sonrası veri kurtarmanın garantisi yok biz garantili yapıyoruz dediler.

Özetle anladığım kadarı ile bunlar virüsün sahipleri ile beraber işbirliği halindeler. Adamlara 900TL yatırıp kalanı kendileri alıyor.

Bilginiz olsun.

bu posttan linki kaldırmanız yerinde olur.

Hocam çok darda kalıp çok önemli verisi olanlar olabiliyor. En azından bi çıkar yol olarak ekledim. Tabiki yapılan çok kötü birşey.

Kaldırılmış zaten. Kolay gelsin.

Duyduğuma göre, belli bir süre dosya gönderildikten sonra bekleyip, olmuyor ama çalışma süremizi de faturalandıracağız diyen firmalar varmış. onun içinde yönlendirme olsun istemedim. Tabii karar vericiler forum yöneticileridir, benimki sadece tavsiye idi.

Mehmet Bey merhaba,

Yaklaşık 1 aydır nemucodlarla uğraşıyorum, çözüldü bitti onlar.

Fakat yeni bir encrypted virüsü daha bulaştı, ama hangisi olduğunu nasıl anlayabiliriz?

Uzantısı .encrypted. Tesla mı? Nemucod'mu? Malware taramaları yaptım, virüs bulmadı.

"Tüm dosyalarınız Crypt0l0cker virüs tarafından şifrelenmiştir" uyarısı veriyor sadece.

29.03 itibari varyantla başlayan postunuzdakileri uyguladım, çözüm bulamadım.

3,4 ay önceki bulaşan .encrypted virüsünü gölge kopya(shadow) ile geri getirmiştim, kurtulmuştuk. Şimdiki gölge kopyalarıda silmiş 🙂

Mert Bey, yanlış anlamayın ama sürekli bulaşıyor olması normal mi? Yani Office 365 ATP veya Trend Micro CloduApp Security gibi bir ürün alın yada sandbox destekli bence daha doğru olur? Maşallah tüm sürümleri yemişsiniz 🙂

Danışman - ITSTACK Bilgi Sistemleri

****************************************************************

Probleminiz Çözüldüğünde Sonucu Burada Paylaşırsanız.

Sizde Aynı Problemi Yaşayanlar İçin Yardım Etmiş Olursunuz.

Eğer sorununuz çözüldü ise lütfen "çözüldü" olarak işaretlerseniz diğer üyeler için çok büyük kolaylık sağlayacaktır.

*****************************************************************

Zamaninda calistigim bir firmanin muhasebe muduru ayni virusu ttnet versiyonundan yemisti, guvenlik duvari ve antivirus kullanmiyordum prensip olarak 🙂 admin oturumuna gectim ve son golge kopyasini aldiktan sonra kullanicisini kaldirip tekrar domaine login oldum dosyalarini geri attim sorun cozuldu.

Tek guvenligim AD uzerindeki dogru gpo kisitlamalari oldu, her zaman da kendime guvendim bu konuda, kullaniciyi kendi oturumundan disariyi goremeyecek sekilde kisitladim ve paylasimdaki erisimlerle de oynadim biraz 🙂 emin olun okusun yazsin calistirsin ama degistiremesin silemesin gibi basit izinler gununuzu kurtaracak derecede etkili olabiliyor.

Erp olsun, Sql tabanli calisan uygulamalar olsun paylasimda tum isletmede hizmet verdigi icin en onemli kisim buradaki calistirilabilir dosyalara dogru izni vermektir, fazla kisitlamak temp dosyalarini olusturmasina izin vermez hata alir data kaybedersiniz, az kisitlarsaniz virus ulastigi taktirde gecmis olsun dileklerimi simdiden iletirim.

Dogru kisitlamalarla guzel isler basarabilirsiniz 🙂

Mert Bey, yanlış anlamayın ama sürekli bulaşıyor olması normal mi? Yani Office 365 ATP veya Trend Micro CloduApp Security gibi bir ürün alın yada sandbox destekli bence daha doğru olur? Maşallah tüm sürümleri yemişsiniz 🙂

Hakan Bey merhaba,

Bana göre bu virüsü yemek kullanıcı hatasıdır. Dosyayı indirirken, rar'dan açarken, install etmeden önce lisanslı Eset uyarıyor. Kullanıcı hala yüklemek istiyorsa yapabilecek birşeyim yok sanırım 🙂

"Neden yaptınız bu kadar uyarıya rağmen?" dediğimde, "ama o dosyayı açmam gerekirdi" dediklerinde yapacak birşeyim kalmıyor 🙂

eğer shadow explorer uygulaması ile gölge yedeklerinize ulaşamıyorsanız şunu denemelisiniz.

command prompt'u admin yetkisi ile açınız;

vssadmin list shadows

komutu ile gölge yedekleri teyit ediniz.

daha sonra bu gölge yedeği diskinizde herhangi bir alana linklemek için;

"mklink /d c:\shadowCopy \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy\"

komutunu kullanabilirsiniz

Not:

c:\shadowcopy : linkleneceği alan

\\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy\ : list shadow komutuyla aldığınız ekrandaki "Shadow Copy Volume" alanı

eğer shadow explorer uygulaması ile gölge yedeklerinize ulaşamıyorsanız şunu denemelisiniz.

command prompt'u admin yetkisi ile açınız;

vssadmin list shadows

komutu ile gölge yedekleri teyit ediniz.

daha sonra bu gölge yedeği diskinizde herhangi bir alana linklemek için;

"mklink /d c:\shadowCopy \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy\"

komutunu kullanabilirsinizNot:

c:\shadowcopy : linkleneceği alan

\\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy\ : list shadow komutuyla aldığınız ekrandaki "Shadow Copy Volume" alanı

Merhaba,

4 gölge yedeğim mevcut, onlarda virüs yedikten sonrası 🙂

Hangi encrypted virüsünü yediğimi nasıl anlayabileceğim?

bu uygulamayı kullanarak version tanımlaması yapabilirsiniz:

https://id-ransomware.malwarehunterteam.com/

Yine her versiyon için detaylı bilgiyi şu adreste paylaşıyorum:

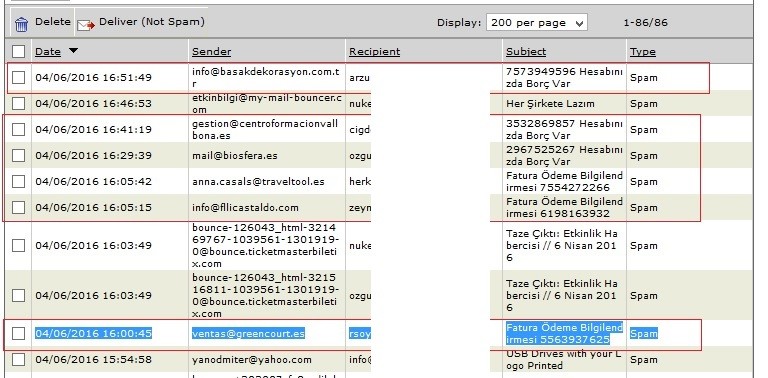

Son günlerde yine gönderenin TNet Servis ve TTelekom göründüğü içeriğinde Türk Telekom yazan mailler gelmeye başladı. Size bir deneyimimi paylaşacağım.

Bu mailden bir kullanıcımız vasıtası ile bizde haşır neşir olduk. Çözüm arayışlarına girdik. Tabii önceliğimiz bu maillerin kullanıcılara ulaşmasını nasıl engelleriz oldu.

Mevcutta Panda EndPoint Protection Plus ürünü var. Antivirus ve Antispam özellikleri mevcut. Ancak Antispam tarafı bu mailleri filtrelemedi.

Bunun üzerine asıl işi Antispam olan ürünlere yöneldik.

Şu an Trend Micro Hosted e-Mail Security ürününü test ediyoruz. (Kendi sunucularınızda host etmek isterseniz IMSVA var)

Ürünün bu içerikli mailleri filtreleyebildiğini gördük. Bknz. Resim

(Raporlarda daha da fazla bloklanan mail var)

Ayrıca Kaspersky Mail Security for Exchange Server ve Kaspersky Secure Mail Gateway'i de kullanıyoruz. Bunun bu mailleri kaçırdığını söyleyebilirim.

TTNET şeklinde Torrentlocker zararlısı barındıran ciddi bir mail trafiği yaşanmakta. Bizim sunucularımıza gelen ve engellenen mail sayısı her gün yaklaşık 30'u buluyor.

Bunun dışında Petya için çözüm bulundu. ( Türkiye'de çok görülmüyor )

dosya uzantılarını .cerber olarak değiştiren bir sürüm daha tespit edildi. bu sürüm usb flash disklerden de bulaşabiliyor.

Flash diskleri makinanıza takmadan evvel mutlaka taramanız her zamanki gibi önerimizdir.

Merhaba Proofpoint Protection kesin çözümdür bilginize

Merhaba Proofpoint Protection kesin çözümdür bilginize

kesin çözüm demek çok iddialı olmuş . Ürünü inceledim, mail ekindeki .js'leri engellediğini söylemekte;

lakin bir ürüne sahip olmadan da bunu yapabilmek mümkün

http://www.mehmetyayla.com/zararli-yazilimlardan-korunma-yeni-yaklasimlar/

ürünü 2 haftadır kullanıyorum js virüslerini kaçırmadı ortalama günde 7000 adet blokluyor, Kaçırdğı zaman geri dönüş yapacağım

Offical olarak %99.2 kesinlik belirtmişler

Merhaba,

Terminal serverimiza baglanan bir kullanıcı .axx uzantılı virüsten bulastırdı. Simdi diğer kullanıcılarda yok sadece admin hesabı ve bu kullanıcıda mevcut,

1-Su an sistemi nasıl temizleyebilirim?

2-böyle bir duruma düşmemek için alacağım önlemler nelerdir, yardımcı olabilir misiniz?

Buradan neden yardımcı olamıyorsunuz?

hocam size özel mesaj atamıyorum metro internet yapılandırması hakkında yardıma iğtiyaıcm var bu yüzden buraya yazdım görürsünüz diye affınıza sığınıyorum.

http://www.cozumpark.com/forums/thread/16968.aspx

burdaki anlattığınız gibi ayarları ben tp link jet stream l2 managed switch tl sg3210 modeline uygulamyamadım.

http://www.cozumpark.com/forums/post/500970.aspx

burdada konu actım lütfen yardımcı olurmusunuz rica ediyorum

Merhaba , birkaç hafta önce bizim şirket bilgisayarlarına da bulaşmıştı. Birkaç elemanın nedir bu fatura diye merak edip virüsü indirip tıklaması ile local de nekadar makina varsa hepsine bulaştı ve daha sonra da yine tıklanınca eski aktif olduğu makinalarda tekrar aktif oluyor. Çözüm olarak regeditten yolunu bulup silmek oldu.

Bu konuda en önemli olan kısım virüsün bulaştığı andan itibaren çabuk hareket edilmesidir.

Eğer virüsün bigisayarına bulaştığını hissederseniz hemen bilgisayarı kapatın (power e basılı tutarak ya da fişi çekerek). Buradaki amaç virüsün sizin bilgisayarınızda bulunan dosyaları şifrelemeye başlaması ve dosyaların çokluğuna göre bu zamanın uzamasından dolayı nekadar erken davranılırsa dosyaların(sağ kalan) güvenli alana taşınmasıdır.

Biraz dağınık bir yazı oldu kusura bakmayın kafamın içinde birsürü sıkıntı sorun çözüm arayışı var işlerim çok yoğun. Ben yandım başkası yanmasın diye yazıyorum bu yazımı da. 🙂

Şimdi geçelim virüsü bulmaya.

Virüs Yolu Aşağıdaki Gibidir :

Admin Yetkili Pc

HKLM\Software\Microsoft\Windows\CurrentVersion\Run ya da \RunOnce

dizinine gidilir orada bulunan "afjhıege.exe" gibi bir ibare görülür ve o ibare sağ tıklatıp silinir. Daha sonra aşağıdaki DATA yoluna gidilir orada exe dosyası kanlı canlı görünür o da silinir.

Data : C:\Windows\asdfasd.exe

Virüs kısıtlı pclere daha az zarar veriyor !

Aşağıdaki de kısıtlı pcler içindir.

Kısıtlı Pc

HKCU\Software\Microsoft\Windows\CurrentVersion\Run ya da \RunOnce

Data : C:\ProgramData\asdfasd.exe

Bu işlemler yapıldıktan sonra kurtalılmasını istediğiniz dosyalar için de eğer şanslı iseniz ->Windows ShadowCopy uygulaması ile dosyalarınız kurtulabilir. Tabi bu virüsün yeteneğine bağlı olarak değişir. Bazı virüsler shadow özelliğini de silip etkisiz hale getirmektedir.

Eğer shadows Copy özelliği işe yaramadıysa mecburen piyasada bulunan datarecovery programlarını kullanarak çözüm arayabilirsiniz.

->Recuva örnek olarak bence güzel bir programdır. Geçiş ayarlarını da yapabiliyorsunuz.

Üzerine konuşulması tartışılması ve farklı çözümler getirilmesi gereken bir konu. Vaktim olmaması nedeni ile bu yazıyı ancak bukadar yazabilrim.

Not: Aslında çok basit ve dandik virüstür. ".exe" dosyasının mailinize gelmesi zaten size ben virüs üm diye bağırıyor olması anlamına geliyor. İş bilinçli kullanıcı olmakla halledilebilir.

Eğer şirketlerde bu sıkıntı ile karşılaşıyor iseniz kullanıcıları bilgilendirmelisiniz.

Dosya uzantılarını görünür hale getirip kullanıcıyı da ".exe " dosyalarını tıklamaması konusunda uyarın. Ben bu şekilde yaptım tüm kullanıcılara açıklama maili attım güzel bir word dosyası oluşturdum ama kimse okumadı 🙂 Uzun yazıları okumakta milletçe bi sıkıntı çekiyoruz maalesef.

Herzaman yedek almayı unutmayın ...