Forum

Dün bir vakada, virüs bulaşan kişi internetten fransız bir tv kanalının canlı yayınını izlerken virüsün bulaştığını, kesinlikle farklı bir yol ve yöntemle gelmediğini söyledi. uygulamanın nasıl çalıştırıldığı hakkında bilgi yok. ama bir plug-in gibi izin istemiş olabilir.

Buradan hareketle,

+ Virüs hergün mailleştiğiniz bir zombi bilgisayardan gelebilir.

+ Virüs hergün ziyaret ettiğiniz bir web sayfasından gelebilir.

Korunmak için :

+Cryptomonitor

+ Cryptoprevent gibi şifrelemeyi durduran uygulamaların yanı sıra;

Mail tarafında :

http://www.cozumpark.com/forums/thread/472471.aspx

gibi çözümleri hayata geçirebilir.

Domain ortamında;

+ Kullanıcıları user seviyesine çekebilirsiniz

+ GPO ile, geçici klasörden uygulama çalıştırmayı engelleyebilirsiniz.

Mehmet Bey ;

+ GPO ile, geçici klasörden uygulama çalıştırmayı engelleyebilirsiniz. (Bunu açabilir misiniz policy adı nerede en azından)

çok yararlı bir işlem olabilir.

Mehmet Bey ;

+ GPO ile, geçici klasörden uygulama çalıştırmayı engelleyebilirsiniz. (Bunu açabilir misiniz policy adı nerede en azından)

çok yararlı bir işlem olabilir.

Temp klasöründen exe çalıştırmayı yasaklamanız yeterli.

Software Restriction -- Path Rules yazmanız yeterli.

http://www.cozumpark.com/blogs/windows_server/archive/2008/04/28/software-restriction-policy.aspx

C:\Users\erold\AppData\Local\Microsoft\Windows\Temporary Internet Files\FarLeft.gif

başlat çalıştıra tam link verince hata alıyorum neden acaba ?

gif dosya kısmını yazmazsam browse geliyor (dosyalar listeniyor)

i.e temp içinden *.exe çalışmasın demek için uğraşıyorum

path rule şeklinde mi yazıyorsunuz?

evet path rule

2 path deneme ile de run dan çağırdığımda o hatayı veriyor.

%UserProfile%\AppData\Local\Microsoft\Windows\Temporary Internet Files\f.png

C:\Users\erold\AppData\Local\Microsoft\Windows\Temporary Internet Files\f.png

ama bir klasör açıp oraya pathleri adres kısmına yapıştırınca sorun yok evrak açılıyor.

run kısmı tüm path neden görmüyor.

Group Policy penceresinde User configuration => Windows settings => Security Settings => Software restriction policies ==> Additional rules yolu izlenerek Software Restiriction Policy alanı ilk defa kullanılıyor ise burada fare ile sağa tıklanır ve Create New Policies seçeneği seçilir, Additional Rules alanı oluşturulur.

Additional Rules alanının üzerine gelip sağ fare tuşuna tıkladığımızda karşımıza bazı seçenekler gelmektedir. Bunlardan New Hash Rule kullanarak izin verilecek EXE uzantılı dosyaları kriptografik özeti çıkartılarak aynı isme sahip sahte dosyalarının kullanımı engellebilir..

Burada yer alan diğer bir seçenek de New Path Ruledur. Bu özellik kullanılarak belirli dizinler altında kalan veya erişim yolu belirllenen kurallı ifadeyi sağlayan EXE uzantılı dosyaların erişim hakları toplu olarak belirlenebilir...

Burada seçilen dizinin güvenlik seviyesi (Security Level) iki şekilde ayarlanabilir.

- Unrestricted: İzin verme

- Disallowed: İzin Vermeme

Aktif dizinin bu özellikleri kullanılarak aşağıdaki şekilde örnek bir politika oluşturulabilir.

Öncelikle sistemdeki bütün EXE uzantılı dosyalar yasaklanır. ( Path Rule: *.exe - Disallowed )

Command.exe'yi kısayol ile eklemeyi yasaklamak için PIF dosyaları yasaklanır. ( Path Rule: *.pif - Disallowed )

Son olarak işletim sisteminin ihtiyaç duyduğu sistem dosyaları ve sık kullanılan diğer EXE uzantılı dosyalar için erişim izinleri verilir. Bunlara bir kaç örnek aşağıda gösterilmiştir.

İzin verilmesi gereken exe ler

Internet Explorer: iexplore.exe

Media Player: wmplayer.exe

Standart Bazı Programlar: TextPad.exe, Notepad.exe, MsPaint.exe, Worpad.exe, print.exe, MRT.exe, Calc.exe

Standart Dışı Bazı Uygulamalar

Sıkıştırma Programları: WinRAR.exe

Microsoft Office Ürünleri: EXCEL.EXE, GRAPH.EXE, FRONTPG.EXE, MSACCESS.EXE, OUTLOOK.EXE, POWERPNT.EXE, WINWORD.EXE ,PPTVIEW.EXE, OIS.EXE, MSTORE.EXE, FINDER.EXE, msimn.exe (Office11 klasörüne “C:\Program Files\Microsoft Office\OFFICE11\*.EXE ” denilmelidir.Çünkü programlar içinde çalışan yardımcı exeler var)

Java: javaw.exe, java.exe , javaws.exe, Java Runtime (Java'da oturmuş bir standart yoktur. Bu sebepten şu şekilde bir uygulama yapılmalı C:\Program Files\Java\*\*\*.exe buradaki yıldızlar versiyonları ifade etmektedir.)

Bu kullanıma benzer şekilde Acrobat Reader gibi programlarda C:\Program Files\Adobe\Acrobat 9.0\ReaderAcroRd32.exe yerine C:\Program Files\Adobe\*\Reader\AcroRd32.exe kullanılabilir. Aksi durumda kurallı ifadeyi sağlayan tüm EXE uzantılı dosyaların teker teker eklenmesi gerekmektedir.

( Alıntıdır )

Ayrıca;

cryptolamayı yasaklayan diğer uygulamaları paylaştım : http://www.mehmetyayla.com/cryptolocker-v2/

Merhabalar,

Öncelikle bilgisayarınızı iyi bir anti-virüs programı ile taratarak virüsü temizleyin.(Ben trendmicro kullandım ve bu konuda gayet başarılı bir şekilde virüsü temizledi). Akabinde tamamen ücretsiz olan shadow explorer adlı progaramı indirin ve bilgisayarınıza kurun.(tavsiyem virüsü farkettiğiniz gibi bilgisayarın ağ bağlantısını kesmeniz ve bir flash yardımıyla gerekli programları farklı bir pc ye indirerek oradan taşımanız ve cryptolocker lı pc den ayırmadan önce her seferinde flash disk i formatlayarak ayırmanızdır). Kurulumun akabinde programı açın dosyalarınız hangi diskteyse o diski seçin. Diskinizi seçtikten sonra o diske ait dosya gölgelerinizin tutulduğu tarihler hemen yandaki select box a dolacak. Oradan dönmek istediğiniz tarihi seçin ve sağ tarafa listelenen doslayara sağ tıklayıp export dediğinizde dosya(lar)nızın seçtiğiniz tarihteki haline ulaşabilirsiniz. Burada birkaç günlük kaybınız oluyor fakat hiç yoktan iyidir, değil mi ?

Arkadaşlar yaklaşık bir ayımı harcadım çözüm buldum

Virüscülerin yarı fiyatına dosyalarınızı çözebilirim

Arkadaşlar yaklaşık bir ayımı harcadım çözüm buldum

Virüscülerin yarı fiyatına dosyalarınızı çözebilirim

İnternette bedava çözümü yayınlanmış bir vaka için ücret istemekte ayrı bir olay

Neyse ; evet çözüm internette dolaşmaya başladığı için nasılsa kısa zaman içinde bu çözüm de geçersiz kalacaktır.

En azından şimdilik ulaşabildiği kadar fazla kişiye ulaşsın ve en azından şimdiki vakalar çözüm üretebilsin

Mehmet YAYLA'ya katılıyorum. Yeni versiyon yayınlanmadan bulunan çözüm yayılabildiği kadar yayılsın ve insanlar para ödemeden çözüme kavuşabilsinler, forumların amacı da bilgi paylaşımı değil mi? Ek olarak belirtmek isterim Sophos'da bu tarz saldırıları yakalama konusunda iyi. Sadece bugün yaşadığım sahte Turkcell fatura e-postası bir kaç kullanıcıma ulaştı. Uzun süredir ilk vaka, o da sadece bir kaç kullanıcıya ulaştı. Kullanıcıları bilgilendirdiğimiz için sorun yaşamadık.

Şu an itibari ile Anti Virüs çözümü üreten firmalardan 1 tanesi kripto virüsünün faaliyet göstermesini tamamen engellemeyi başarabilmektedir. gerekli incelemeyi bizzat yaptım sonuç olması gerekenden çok daha başarılı aslında hep bu güne kadar istediğimiz bir özellik ve çok başarılı.

Bir zamanlar Panda anti virüs Platinium 6.0 ve 7.0 versiyonları vardı kullananların çoğu iyi bilir normalde tanımlama olmamasına karşın birçok tehdit unsuruna müdahale ederek silip sistemin zarar görmesini engelleyebilmekteydi ve yine aynı firma kurumsal cephede Panda Cloud Adaptive defense adı ile çıkarttığı yeni ürünü ile aynı karekteristik özellikleri sergilemek ile kalmadığı gibi kripto virüsünü % 100 engellmekte olduğu gibi diğer zararlı türlerindende zarar görmesini engelleyebilmektedir.

test etmek isteyen olursa ürünün konsolunu kurulum ayarlarını paylaşmak isterim. bireysel ürün gamında veri kalkanı ve uygulama kontrolcüsü bileşenleri ile aynı şekilde kriptoyu % 100 engelleyebilmektedir fakat ayarlara gişrip detaylandırmak gerekiyor işlemleri.

ek koruma özellikleri kapatıldıktan sonra tek gördüğüm durum anti virüs çözümü zararlıyı tanımasına karşının saniyenin neredeyse 10' da biri sürede herşey şifrelenmiş oluyor en hızlı tarama motoruna sahip olan çözümler bile 1 sn civarında süre geçince algılayabilmektedir bu süre fazlası ile yetiyor zararlının aktif olması için.

Bana çok inandırıcı gelmedi, çünkü sürekli olarak karakter değiştiren bir atak için %100 koruma iddiası normal değil.

Danışman - ITSTACK Bilgi Sistemleri

****************************************************************

Probleminiz Çözüldüğünde Sonucu Burada Paylaşırsanız.

Sizde Aynı Problemi Yaşayanlar İçin Yardım Etmiş Olursunuz.

Eğer sorununuz çözüldü ise lütfen "çözüldü" olarak işaretlerseniz diğer üyeler için çok büyük kolaylık sağlayacaktır.

*****************************************************************

Bana çok inandırıcı gelmedi, çünkü sürekli olarak karakter değiştiren bir atak için %100 koruma iddiası normal değil.

Hakan bey yazılımı denemeden bence böyle demeniz yanlış çünkü şu ana kadar hiç bir yazılımda olmadı ve olmayacak bir güvenlik katmanına sahip. demosunu mutlaka deneyip test etmenizi tavsiye ederim ayrıca özelliklen kripto virüsünün bu antivirüs ayarları yapılmış vaziyetteyken sisteme bulaştırmanızdır çünkü virüsü bulaştırsanız dahi hiç bir aktivitede bulunamamaktadır.

hatta bu kripto yada başka türevdeki zararlıları engellem garantisi verebilecek bir tane yazılım yok şuanda alternatif. var ise antivirüs açıkken kripto virüsünün dosyasının açılmasını ve sonucun paylaşılmasını talep ederim.

Hiç bir konuda güvenlik %100 denemez diye düşünüyorum. Çok iddialı bir post olmuş. En basit yöntem ile düşünmek gerekirse sürekli imza değiştiren, sürekli karakter değiştiren bir virüsü %100 koruma ile sunacak bir firma vardır. O firma da virüsü üretip piyasaya sunmadan önce kendi virüs databaselerine imzayı yerleştirerek bu oranı verebilir ki başka bir firmaya ait benzer bir virüsü de %100 yakalaması bana çok zor bir ihtimal geliyor. Bu konuda Hakan hocama katılıyorum.

dediğinizde sonuna kadar haklısınız ve kesinlikle yadırgamıyorum sebebine gelince ben zaten neredeyse 4 senedir sürekli kaspersky ürünü öneren ve satan biriyim ama şu karekterinin ne olduğu belirsiz kripto virüsü çıktı çıkalı kabus oldu resmen herkez için pandanın yazılımlarında zaten bu 4 senelik süreçte ki en büyük şikayet genel olarak güncelleme ve teknik destek olmuştu. kaspersky' ın bir kaç dakika içinde yeni bir virüs tespit edildiğine dair bilgi verdiğimizde hemen bulut sisteme ekleyip anti virüsün temizleyebilmesini sağlamasına karşın panda çok geç eklemek ile kalmayıp saçma bahaneler ile oyalama yoluna gitmesini halen unutmuş değilim.

bu bahsettiğim kurumsal ürünü ilk yolladıklarında gene klasik yazılım demiştim sizler gibi ve az kurcaladım kafasına göre takılıyor diye düşünmüştüm ama kullanırken müşterimin birisi kendisine gelen maili bana yolladı kripto virüsü vardı ve sırf panda firmasına her ne kadar güvenmesemde 1 şans vermek istedim ve içinde dökümanlarımın olduğu diskimin yedeğini aldıktan sonra virüsü indirdim ve çalıştırdım hiç bir uyarı penceresi açılmadı dosyalardada bozulma olmadı 1 sat boyunca kapatmadan kullandım sistemi. daha sonra pandanın bahsettiği koruma özelliğini devre dışı bırakıp tekrar virüsü indirdiğimde bütün evraklarımın gittiğini gördüm ve antivirüs bu meneti tanıdığı halde bozuldu dosyalar.

bunun dışında unlocker yazılımını kurmayı denediğim içeriğinde kurulurken search bar ve baybalon toolbar beraberinde kuruluyor olmasına karşın toolbarları hiç kurdurmadan sadece unlocker yazılımın kurulmuş olması da beni çok şaşırttı sadece engelleme değilim kurulum esnasındaki işlemleri ayırt edebilmesi rastlanan bir durum değil.

bu yazılımı özelliklen denemenizi istiyorum sadece birisi var demişti yada sizler imkansız dediniz kalsın uğraşılmaz demek istemiyorum.

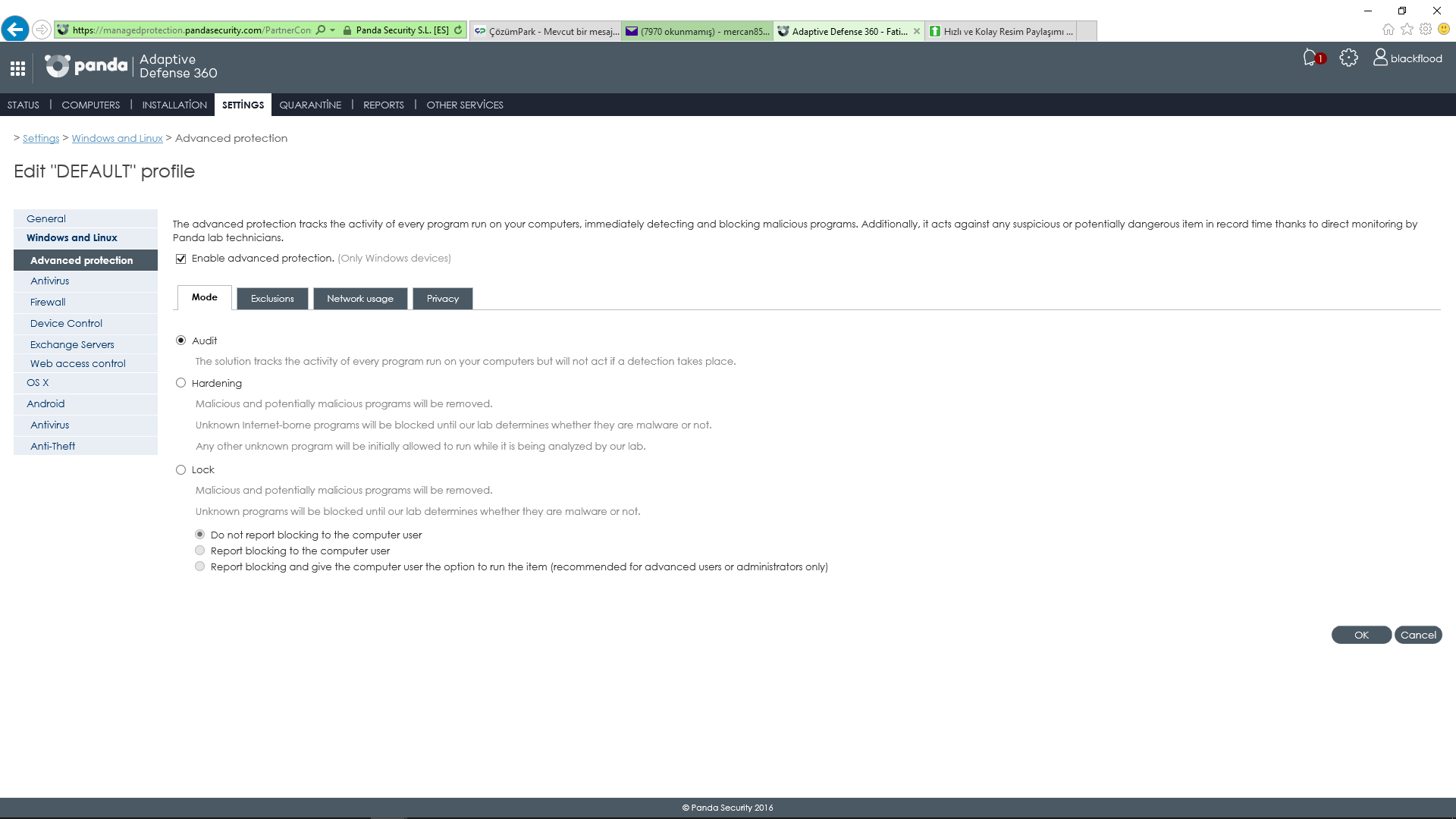

bütün bu korumayı sağlayan kısım burası bu özellik açıkken kripto ve türevleri faaliyette bulunamıyor çalıştırılsa dahi. 3 farklı seçeneği mevcut.

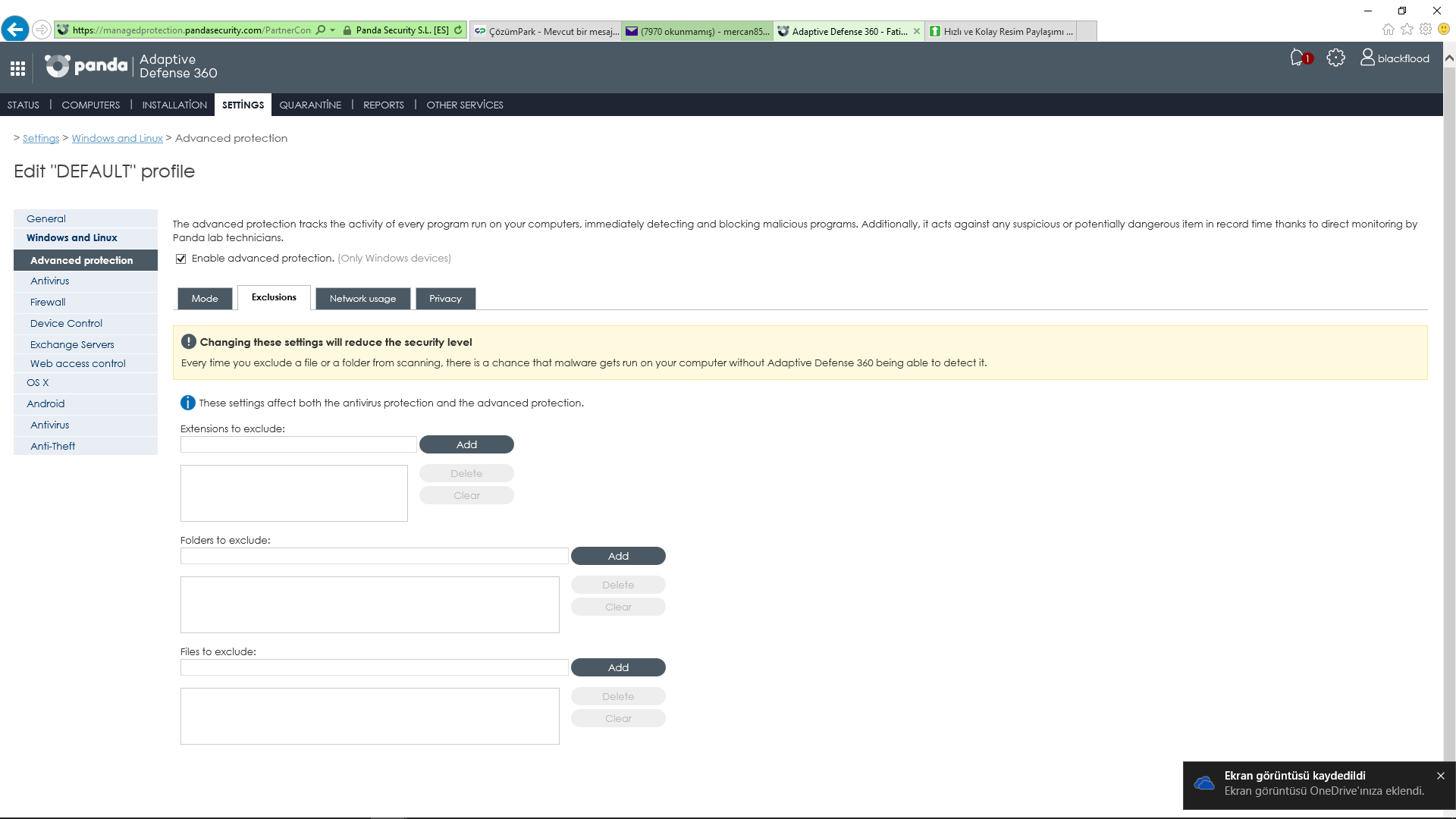

buradan bu koruma özelliğinin dışında bırakılacak klasör ya da dosyalar ayarlanabiliyor.

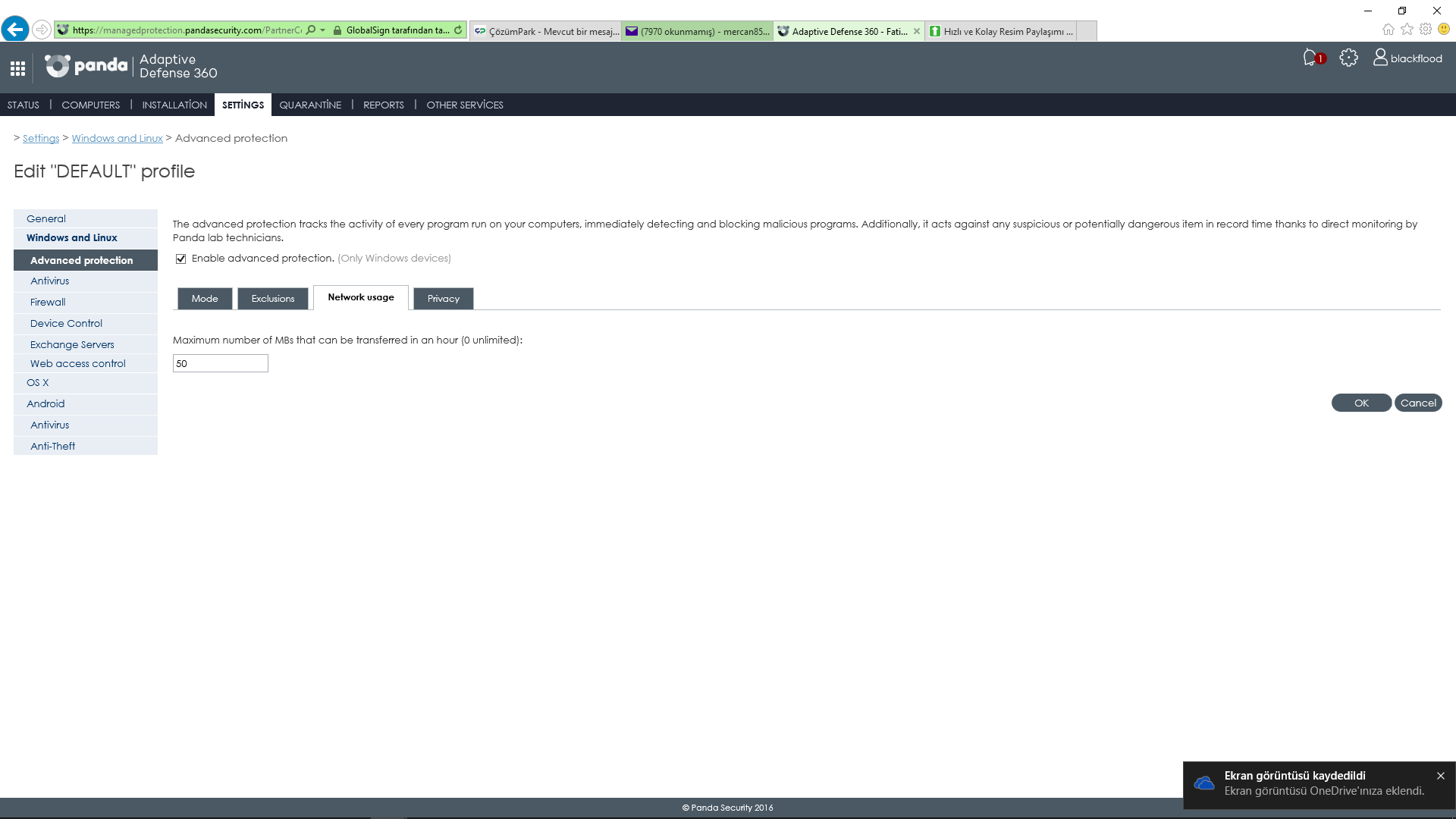

Buradan network data transferini limitleyebilmekteyiz yazılımın.

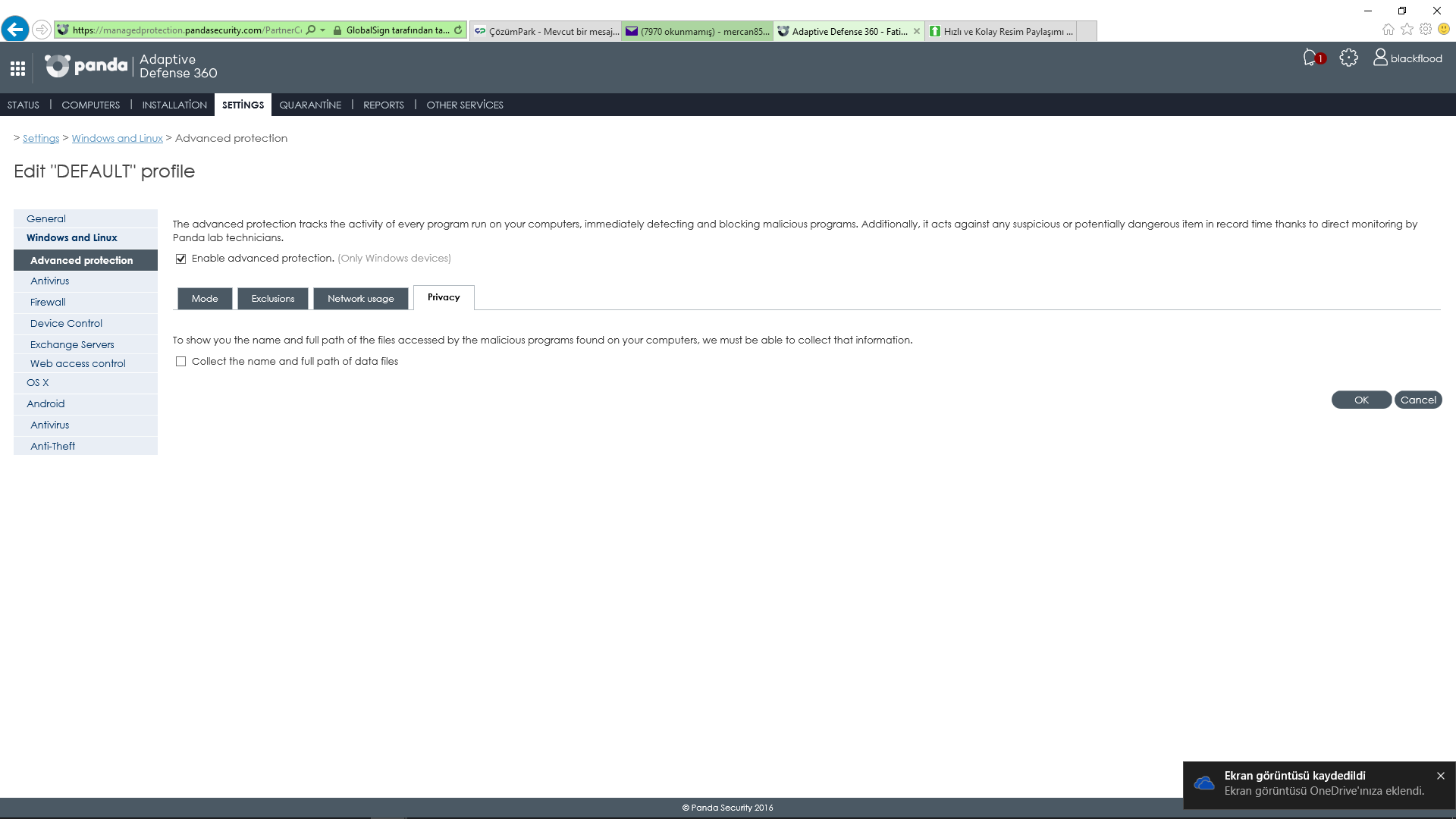

buradan virüslü içeriğe ait tam detaylı raporlama özelliği açılıyor aynı zamanda bu yazılım gerçek zamanlı olarak sistemdeki yabancı dosyaların pandanın sunucuları tarafından incelenmesinide sağlamaktadır. bu özellik devre dışı olduğunda tanımlaması içinde olmasına karşın diğer anti virüs çözümlerindeki gibi kriptoyu engelleyememektedir. zanlı olarak demosu kullanıldığında daha iyi anlaşılabilir koruma başarısı. mantık olarak yaptıkları aslında Mehmet YAYLA beyin dediklerine benziyor virüsü engelleme noktasında.

Arabirimi Panda Endpoint Protection'a çok benziyor. Rengini farklı yapmışlar.

evet zaten tabanı aynı 1 kademe ileri taşınmış sürümü ama bu kademenin daha çok yapacağı iş olacak gibime geliyor. şu anda henüz 1 tane bile vakaya denk gelmedik Türkiyede ama Bombertic denen kriptodanda sıkıntılı bir virüs türevi var o virüs tam anlamıyla bir baş belası lock mod açıkken ihtimal vermiyorum sisteme musallat olabilmesine eğer tüm ayarları düzgün yapılmışsa yazılımın ama ayarları yapılandırılmamış ve bu özellik kapalı ise hiç bir korunma söz konusu değil varsayılan olarak kapalı gelen bir özellik zaten defensive sürümlerinde konsoldan etkin hale getirilmesi gerekiyor.