Forum

Merhaba arkadaşlar normalde pfsense ile facebook.com veya www.facebook.com normal şekilde yasaklanabilirken

https://www.facebook adresine erişim sağlanıyor ve bunu farkeden uyanık kullanıcılar bu adres üzerinden erişim yapmaya başlamışlar

bunu blocklamanın bir yöntemini bilen var ise squidguard ile yardımcı olursa sevinirim...

Merhaba

PfSense üzerinden facebook şu an yasaklı mesajınızı görünce bir deneyeyim dedim. https ile denediğimde

"Internet Explorer web sayfasını görüntüleyemiyor" uyarısı geliyor. Bende "Proxy server: Access control" sekmesinde Blacklist kısmında "facebook.com" şeklinde yazılı. Siz adresi ne şekilde giriyorsunuz. Başında http://www. var mı örneğin?

Malesef bende http://www.facebook.com bu adresten giriş yapılamıyor, fakat

https://www.facebook.com adresinden giriş yapılıyor ve ben bunu engelliyemiyorum 🙂

Proxy filter kısmında da her şeklini girip denedim, sonuç değişmiyor bir türlü 🙁

Arkadaşlar bende de aynı sorun var. Rol yazıp 443 portunu kapattığımda sorun çözülüyor, fakat bu seferde 443 portununun kullanılması gereken bir siteyide engellemiş oluyoruz. Örnek bankaların online işlem sayfaları. Proxy Server ayarlarında proxy server portu 80 olarak tanımlamıştım en başta bu nedenle proxy filtrelerimi 80 (http) portuna göre uyguluyor. 443 portuna uygulamıyor. İkisinede uygulaması için ne yapmalıyız.

Bu sorunu nasıl aşıcaz arkadaşlar.Çözümü olan benimlede paylaşırsa sevinirim. Lütfen yardım !!!

Selamlar,

Squid transparent modda çalışırsa, https isteklerini filtreleyemez. Eğer non-transparent çalıştırırsanız, https isteklerini filtreleyebilirsiniz.

Bunun için istemcilerin browser'larına proxy bilgilerini girmeniz gerekecek.

Squid transparent çalışsın ama ben facebook.com adresine https erişimlerini engellim istiyorsanız, firewall-rules-lan sekmesinden yeni bir block kuralı oluşturup, "69.41.185.229/20" subnetine 443 erişimlerini engelleyebilirsiniz.

iptables -t nat -I PREROUTING -m tcp -p tcp -d www.facebook.com --dport 443 -j DROP

Kolay gelsin

Selamlar,

Squid transparent modda çalışırsa, https isteklerini filtreleyemez. Eğer non-transparent çalıştırırsanız, https isteklerini filtreleyebilirsiniz.

Bunun için istemcilerin browser'larına proxy bilgilerini girmeniz gerekecek.Squid transparent çalışsın ama ben facebook.com adresine https erişimlerini engellim istiyorsanız, firewall-rules-lan sekmesinden yeni bir block kuralı oluşturup, "69.41.185.229/20" subnetine 443 erişimlerini engelleyebilirsiniz.

rules'i nasıl oluşturacağız hangi ayarı seçip ip ve subnet i nereye gireceğiz. Teşekkürler

Selamlar,

Nihayetinde pfSense "packet filter" güvenlik duvarını kullanıyor, bir önceki mesaj'da yazılan "iptables" kuralı işe yaramayacaktır.

Packet Filter'a müdehale edebiliyorsanız, aşağıdaki yöntem harika bir çözüm olur ;

Facebook.com sunucularına ait ip adreslerini sürekli bu komutla öğrenip, tabloya aktaracak bir betik ;

$ whois facebook.com | grep "IP Address:" | awk '{print $3}'

209.126.190.70

69.41.185.229

203.36.226.2

Facebook.com un sahip olduğu ip adreslerini bir tablo'da kullanıp, bu adreslere 443. port'dan erişimi engelleyecek bir "block" kuralı.

Uğraştırır, fakat etkilidir.

Diğer yöntem ise, pfSense web arabimirini kullanarak aynı işlemleri manuel yapmak, kolaydır ve etkilidir;

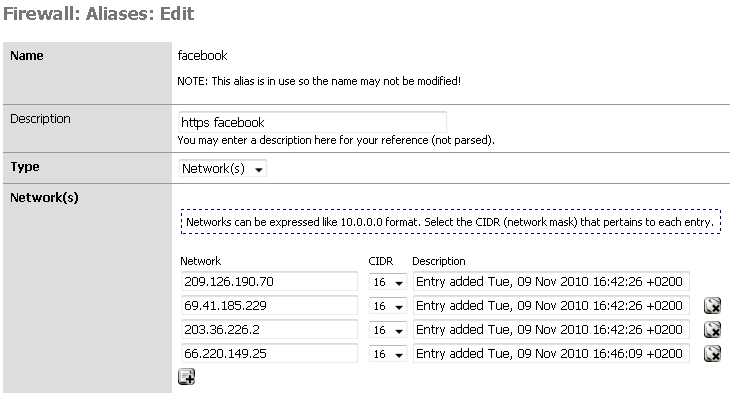

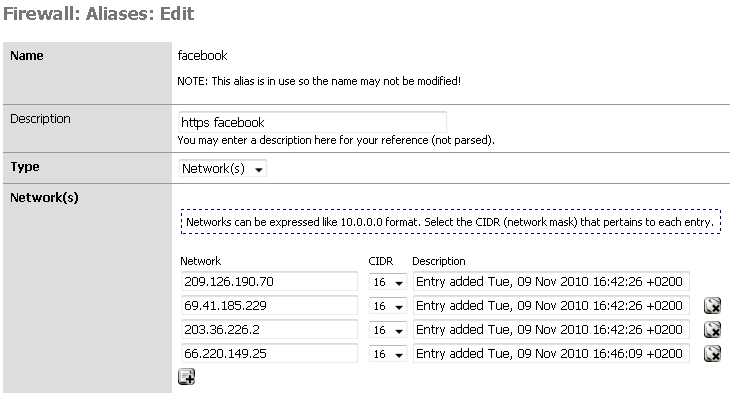

Facebook.com adresine ait ip adresleri tespit edilip (whois, nslookup komutları ile) aliase tanımlanır

Firewall'dan bu sunuculara 443. erişimleri engellenir;

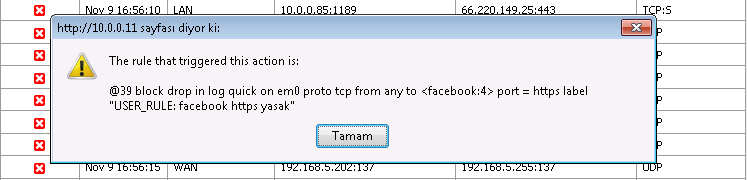

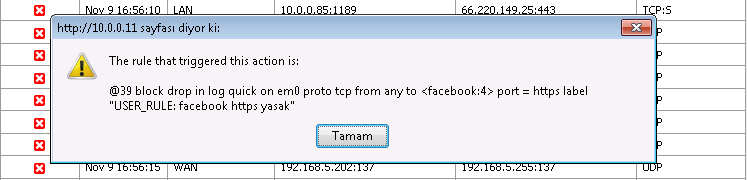

İstemciler, https://www.facebook.com adresine gitmek istediklerinde erişimleri engellenmiş olur. Bunu firewall loglarında görebilirsiniz;

Aynen uygularsanız, sorununuz çözülmüş olur.

Güvenli Günler

Ozan UÇAR

www.cehturkiye.com

Selamlar,

Nihayetinde pfSense "packet filter" güvenlik duvarını kullanıyor, bir önceki mesaj'da yazılan "iptables" kuralı işe yaramayacaktır.

Packet Filter'a müdehale edebiliyorsanız, aşağıdaki yöntem harika bir çözüm olur ;Facebook.com sunucularına ait ip adreslerini sürekli bu komutla öğrenip, tabloya aktaracak bir betik ;

$ whois facebook.com | grep "IP Address:" | awk '{print $3}'

209.126.190.70

69.41.185.229

203.36.226.2Facebook.com un sahip olduğu ip adreslerini bir tablo'da kullanıp, bu adreslere 443. port'dan erişimi engelleyecek bir "block" kuralı.

Uğraştırır, fakat etkilidir.Diğer yöntem ise, pfSense web arabimirini kullanarak aynı işlemleri manuel yapmak, kolaydır ve etkilidir;

Facebook.com adresine ait ip adresleri tespit edilip (whois, nslookup komutları ile) aliase tanımlanır

Firewall'dan bu sunuculara 443. erişimleri engellenir;

İstemciler, https://www.facebook.com adresine gitmek istediklerinde erişimleri engellenmiş olur. Bunu firewall loglarında görebilirsiniz;

Aynen uygularsanız, sorununuz çözülmüş olur.

Güvenli Günler

Ozan UÇAR

www.cehturkiye.com

en son ki yöntemi denedim olmadı yani facebook giriyor.

Bu kuralları yazdıktan sonra pfsense kurulu olan makineyi yeniden başlatmaya gerek varmı? Yoksa apple deyince yazdığımız kural geçerli oluyormu?

Teşekkürler

Selam

IPtables ile olmaz denildiğinden deneme yapma ihtiyacı oldu.

Facebook'un 5 adet alan adı sunucusu var.

204.74.66.132

69.63.178.21

69.63.186.49

69.63.176.200

iptables üzerinde daha önce yazdığım kural evet işlemiyor. Çünkü NAT tablosu yeni versiyonda filter olarak kullanılmıyor. Bunun için bu kuralı filter tablosuna yazmak gerekiyor.

Ancak burada da şöyle bir durum var.

[root@zipo ~]# iptables -A OUTPUT -m tcp -p tcp -d www.facebook.com --dport 443 -j DROP

komutunu yazdığınızda ve listeme yaptığınızda karşınıza

Chain OUTPUT (policy ACCEPT)

target prot opt source destination

DROP tcp -- anywhere www.example.com tcp dpt:https

DROP tcp -- anywhere www-14-01-ash2.facebook.com tcp dpt:https

DROP tcp -- anywhere www-12-02-snc5.facebook.com tcp dpt:https

tablosu geliyor... İlk olarak acaba yanlış bir karakter mi girdim dedim ve tekrar girdim. Bu sefer iptables ismi başka türlü çözümledi. Çünkü ilkini blokladık.

İsimleri çevirmeden yap dediğim ise

[root@zipo ~]# iptables -nL

Chain INPUT (policy ACCEPT)

target prot opt source destination

ACCEPT all -- 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

ACCEPT icmp -- 0.0.0.0/0 0.0.0.0/0

ACCEPT all -- 0.0.0.0/0 0.0.0.0/0

ACCEPT tcp -- 0.0.0.0/0 0.0.0.0/0 state NEW tcp dpt:22

REJECT all -- 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

Chain FORWARD (policy ACCEPT)

target prot opt source destination

REJECT all -- 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

Chain OUTPUT (policy ACCEPT)

target prot opt source destination

DROP tcp -- 0.0.0.0/0 192.0.32.10 tcp dpt:443

DROP tcp -- 0.0.0.0/0 69.63.189.31 tcp dpt:443

DROP tcp -- 0.0.0.0/0 66.220.149.25 tcp dpt:443

[root@zipo ~]#

Ve bu adrese IP üzerinden gerçekten ulaşamıyorsunuz ancak https://www.facebook.com yazdığınızda sayfa açılıyor.Yani sistem isim bazında bloklasınız bile facebook sizi başka bir sunucuya yönlendiriyor yada birden fazla sunucusu IP içeresinde sistem açık olana atlıyor. Çünkü sonuçta DNS lerden dönen birden fazla IP adresi var.

Büyük ihtimalle PFSense üzerinde de böyle bir problem yaşanıyor. Facebook un tüm IP adreslerini bulup girmeniz gerebilir. Kolay gele

Burada kaçırdığımız bir nokta var arkadaşlar..

Https şifreli geldiği için iptables ile isim ile engelleyemezseniz. IP ile malesef olmuyor. Onun yerine squid gibi proxy varsa squid.conf a yazmak daha sağlıklı olacaktır.

Kolay gele

ipables üzerinde çalışan tek komut

[root@zipo ~]# iptables -A OUTPUT -m tcp -p tcp --dport 443 -j DROP

Bu da tüm 443 isteklerinizi kapatır.

Hocam bir önceki mesajımda, teorik olarak engellemenin mantığını ve pratik olarak pfSense üzerinde bunun nasıl yapılacağını ekran görüntüleri ile paylaştım.

Sorun yaşayan arkadaşlar, çözüm önerimi test ederlerse çok sevinirim.

Güvenli Günler

Bende 1 haftadır pfsense'yi test ediyorum, aynı sorun bende de vardı buradaki cevapları okuyup aliases ve rules tanımladım güncel ip leri (69.171.242.11, 66.220.158.11, 66.220.149.11, 69.171.229.11, 69.171.224.11) aliases 'a girdiğimde https://www.face.... adresi bloklanmış oldu. Fakat bunu belli kullanıcılarda açma imkanımız varmı.?

İşinize yarar mı bilmem ama, Firewall bağımsız da bu sorunu giderebilirsiniz.

İstemcileriniz DNS sunucusu olarak localde bir sunucuyu kullanıyorlarsa, bu dns sunucu üzerinde ekleyeceğiniz yeni bir forwarded dns zone (ben 2003 server kullanıyorum)ile ve bu zone için geçersiz bir adres vererek veya doğru fakat girilebilecek bir site (örneğin: google ipleri) vererek oraya yönlendirebilirsiniz. Örnek bir ekran görüntüsü ekliyorum.

Bu yöntemde kullanıcı dns değiştirip güncellediği an ( bu ayarı değiştirmesine engel bir durum yoksa mesela policy ), facebooka yine girebilir. Alttaki posttan facebookun https erişimini engelleyebilirsiniz firewall rule ile. Yine aynı alias grubu için allow rule yapıp izin vermek istediğiniz adama izin verirsiniz. Kural block kuralının üstünde durmalı.

http://www.cozumpark.com/forums/post/336614.aspx

Ali Kemal beyin dediği gibi squid.conf 'ta da olabilir fakat ben onu test etmedim. Yukarıdaki yöntemi uyguladık, IP aralıkları geniş oldu fakat engelledik. Zaten facebook da bunu yapıyor geniş tutuyor ki dns forwarding yapıyor.

DNS forwarder olarak ekleyin facebook u veya dansguardian kurun.

Merhabalar,

Ayni problemi bende yasiyordum ve asagida ki yontem ile cozdum...

1- Aliases http://postimage.org/image/yomirg7et/